Active Directory is de belangrijkste kern van de IT-infrastructuur van elk bedrijf ter wereld en de eerste laag voor het bouwen van beveiliging, compliance, automatisering voor gebruikers en computers. Om de juiste infrastructuur te creëren, is het niet nodig om een wizard te zijn, maar het is belangrijk om enkele kleine trucs te kennen om problemen met configuratie en beveiliging te vermijden.

Wat is Active Directory?

Active Directory werd meer dan 18 jaar geleden gecreëerd met Windows 2000 Server om een model te consolideren dat in Windows NT4 werd geïntroduceerd. Het idee van AD is om een database te hebben met alle informatie over gebruikers, groepen, computers en andere items om de toegang tot bronnen te vereenvoudigen. Net als in een database kunnen de toepassingen en de Windows rollen de eigenschappen, de toestemming en vele andere details lezen.

Een belangrijk kenmerk van Active Directory is de mogelijkheid om het schema uit te breiden en nieuwe kolommen, eigenschappen en waarden toe te voegen. Sommige toepassingen, zoals Exchange Server, gebruiken Active Directory om hun componenten en functies toe te voegen om eigenschappen te lezen en de noodzaak te vermijden om verschillende systemen te gebruiken.

Voordat met de configuratie wordt begonnen, is het noodzakelijk om een paar termen met betrekking tot Active Directory te leren, omdat deze deel uitmaken van het model, en ze te kennen is van cruciaal belang om de juiste configuratie te maken en te begrijpen hoe je problemen kunt oplossen.

Forest

Bij het aanmaken van de eerste Domain Controller, is het noodzakelijk om de Forest naam aan te maken die ook de eerste Domain Name is (ex. contoso.com). De forestnaam is uniek en dient niet gewijzigd te worden, tenzij er een eenvoudig model is en er geen wijzigingen worden aangebracht door andere software zoals Exchange Server. Een forest kan niet praten met een ander forest tenzij er een Trust is; dit is de methode om een verbinding te maken tussen verschillende bedrijven of wanneer er een fusie is tussen verschillende infrastructuren. De Trust stelt systemen in staat om informatie over domeinen heen te lezen en rechten toe te wijzen zonder de objecten twee keer aan te maken.

Domain

De domeinnaam is het hart van alles. Wanneer je de eerste Domain Controller bouwt, kies je de domeinnaam en dat label zal worden toegevoegd aan alle bronnen van je infrastructuur. Het wijzigen van de domeinnaam wordt ondersteund, tenzij er sprake is van een complex model of een toepassing die deze taak niet ondersteunt, zoals Exchange Server. Om het beheer te splitsen, of een gescheiden logisch gebied te creëren, is er de mogelijkheid om een Child Domain Name (bijv. it.contoso.com) aan te maken; elk subdomein moet een aparte Domain Controller hebben en het beheer wordt aan hen gedelegeerd. In dit geval wordt de trust tussen hoofd- en subdomein automatisch gecreëerd en dit maakt het mogelijk om informatie over domeinen heen te lezen.

FSMO

De Flexible Single Master Operation zijn de 5 rollen waar de hele AD om draait. Wanneer je een nieuwe domein controller wilt toevoegen of de tijd wilt synchroniseren of nieuwe items wilt aanmaken (ex. Groepen of Gebruikers), dan wordt een van deze rollen aangeroepen in actie. Standaard worden de FSMO rollen in de eerste DC aangemaakt, maar ze kunnen gesplitst worden naar twee of drie machines (afhankelijk van je infrastructuur). De 5 rollen zijn:

- Schema Master (Forest)

- Domain Naming Master (Forest)

- Primary Domain Controller (Domain)

- Infrastructure Master (Domain)

- RID (Domain)

Als je een Domain Controller met een van deze rollen kwijt bent, kunnen sommige functionaliteiten beperkt zijn. Zonder de primaire domeincontroller is de infrastructuur bijvoorbeeld niet in staat om wachtwoordupdates te ontvangen wanneer wachtwoorden worden gewijzigd voor de computer en voor gebruikersaccounts. Voor meer informatie over FSMO Rollen en hoe de plaatsing te optimaliseren, zie het Microsoft artikel: FSMO placement and optimization on Active Directory domain controllers.

Global Catalog

Een global catalog is een catalogus voor meerdere domeinen waarmee objecten sneller kunnen worden opgezocht zonder dat een domeinnaam nodig is. Het helpt bij het lokaliseren van een object van elk domein door gebruik te maken van zijn gedeeltelijke, alleen-lezen replica die is opgeslagen in een domeincontroller. Omdat het slechts gedeeltelijke informatie gebruikt en een set attributen die het meest worden gebruikt voor het zoeken van objecten uit alle domeinen, zelfs in een groot bos, kan worden gerepresenteerd door een enkele database van een globale catalogusserver.

Een globale catalogus wordt gemaakt en onderhouden door het AD DS replicatiesysteem. De voorgedefinieerde attributen die naar een globale catalogus worden gekopieerd, staan bekend als de Partial Attribute Set. Gebruikers mogen de attributen die in een globale catalogus zijn opgeslagen toevoegen of verwijderen en zo het databaseschema wijzigen. De beste werkwijze is om de GC in elke Domain Controller van uw infrastructuur toe te voegen, maar in de meeste gevallen is het beter om dit te vermijden.

DNS

Het Domain Name System omvat een boom van domeinnamen. DNS wijst domeinnamen toe en koppelt de namen aan IP-adressen door voor elk domein een gezaghebbende naamserver aan te wijzen. Deze servers zijn verantwoordelijk voor bepaalde domeinen en kunnen de gezaghebbende naamservers toewijzen aan subdomeinen. Zonder DNS valt de hele Active Directory uit en kan een verkeerde configuratierecord de communicatie van servers blokkeren. Aan de kant van de client is de DNS-oplosser verantwoordelijk voor het initiëren en sequenseren van query’s die leiden tot een volledige resolutie van de gezochte bronnen. Deze queries zijn ofwel recursief of niet recursief.

Elke domeincontroller moet de DNS rol ingeschakeld hebben om de fouttolerantie te verhogen. Wanneer er een probleem is met de resolutie, is het noodzakelijk om de logs te controleren om te begrijpen of de replica tussen Domain Controllers goed werkt.

Build Active Directory Infrastructure

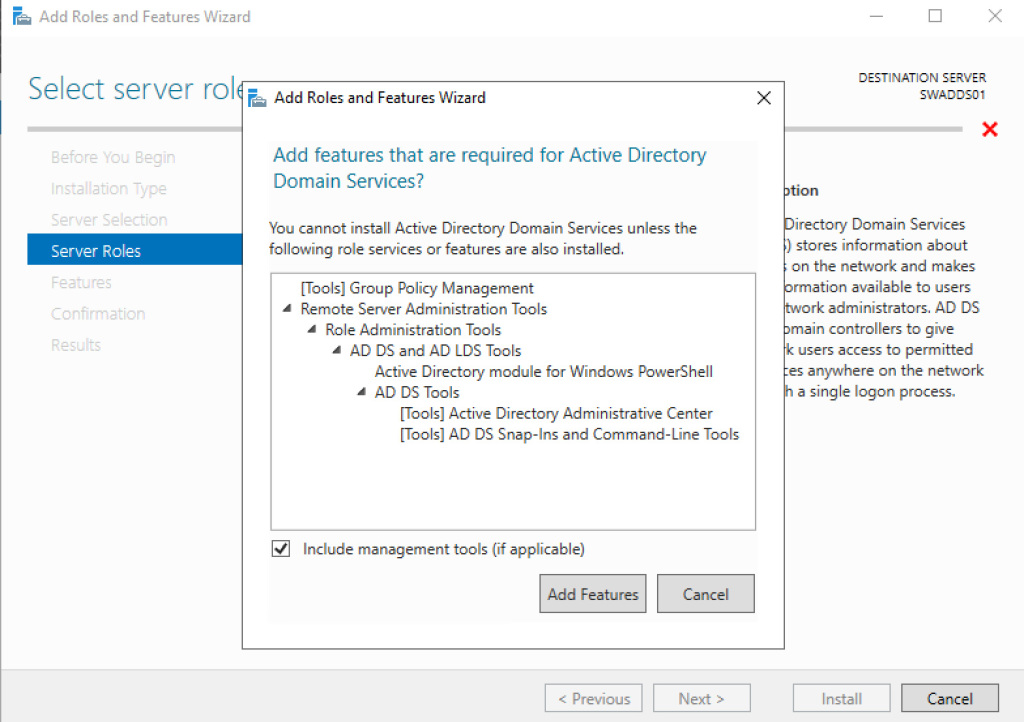

Het creëren van een AD-infrastructuur is heel eenvoudig omdat er een geweldige wizard is. De eerste stap is het toevoegen van de rollen genaamd Active Directory Domain Services en DNS Server – figuur 1.

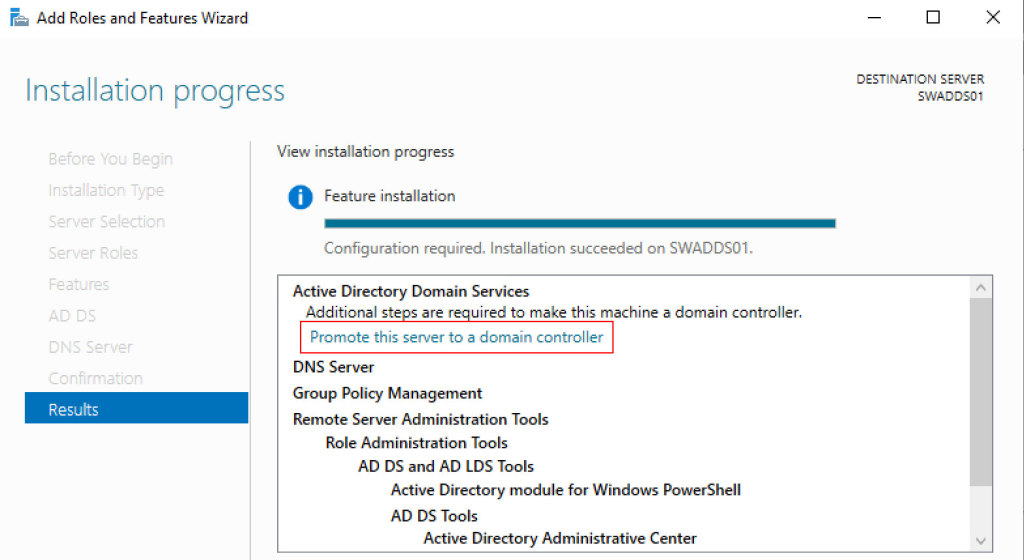

Wanneer de installatie is voltooid, zijn we in staat om de server te promoveren tot een Domain Controller – figuur 2.

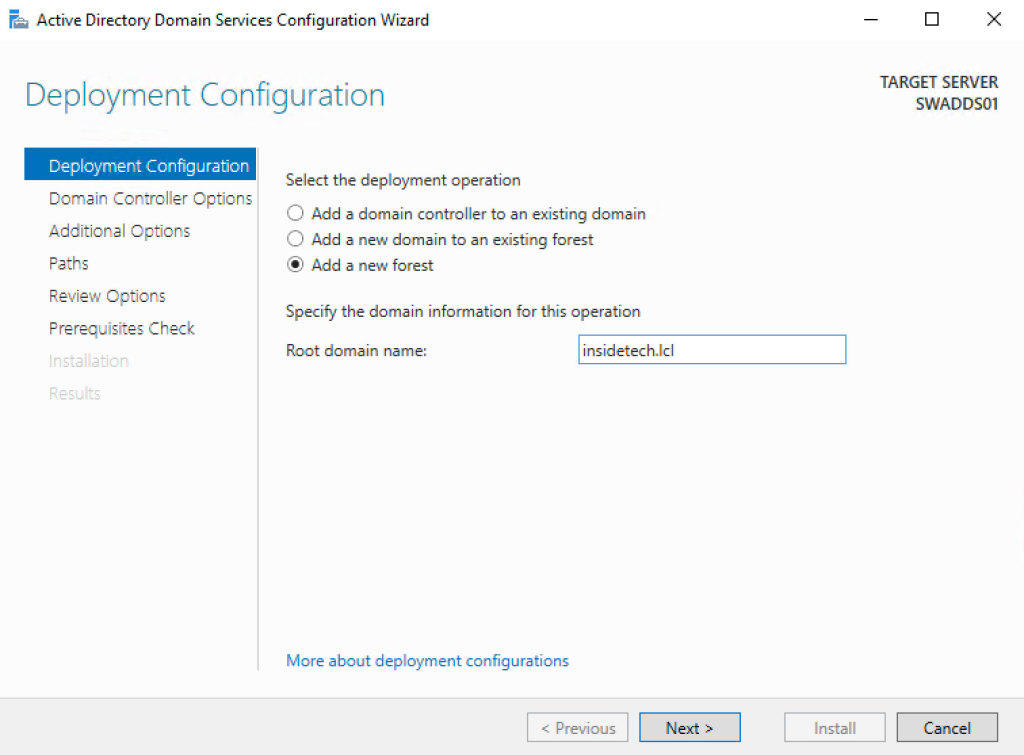

Sinds Windows Server 2012 is de oude dcpromo.exe verouderd, omdat er een nieuwe configuratiewizard is. Selecteer Add a New Forest – figuur 3 – en voer de Root Domain Name in.

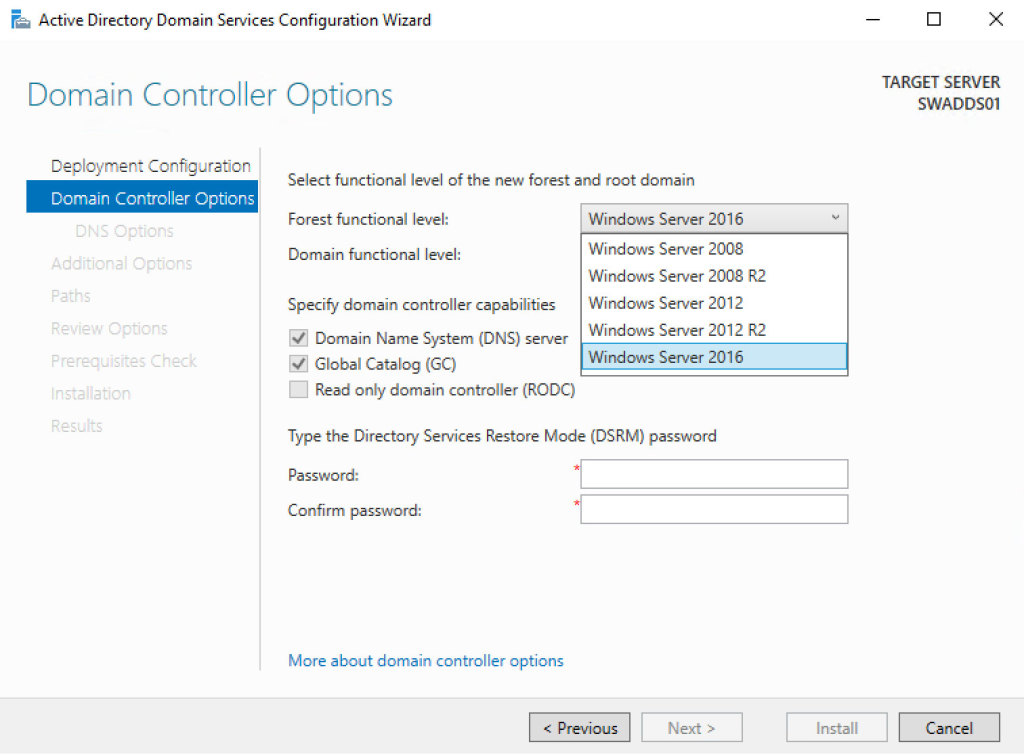

De tweede stap is het selecteren van het Forest/Domain Functional Level; dit is erg belangrijk omdat het niet kan worden gedowngraded na de implementatie, maar wel kan worden verhoogd. Het minimale niveau moet Windows Server 2012 zijn omdat Windows Server 2008 en 2008 R2 dicht bij End-of-Life zijn; vergeet niet dat sommige toepassingen, zoals Exchange Server 2019, een niveau van ten minste Windows Server 2012 R2 vereisen. Overigens is het verhogen van het niveau geen probleem, wordt ondersteund in de live-modus, maar moet worden gepland in het geval uw infrastructuur complex is. De upgrade volgorde is altijd hetzelfde: Forest en later het Domain.

Zoals u in figuur 4 kunt zien, moet de eerste Domain Controller de Global Catalog en DNS rol ingeschakeld hebben. Voer het Directory Services Restore Mode-wachtwoord in en klik op next.

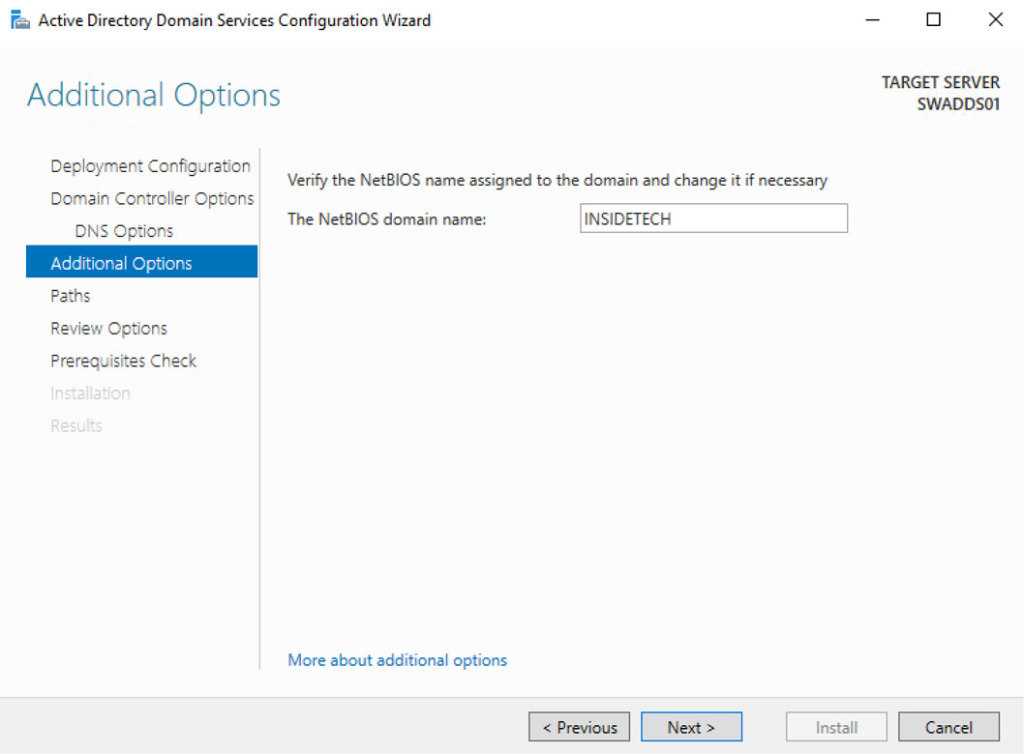

De wizard gaat verder met de NETBIOS-naam, die hetzelfde moet zijn van domein of, in het geval de domeinnaam te lang is, een korte versie.

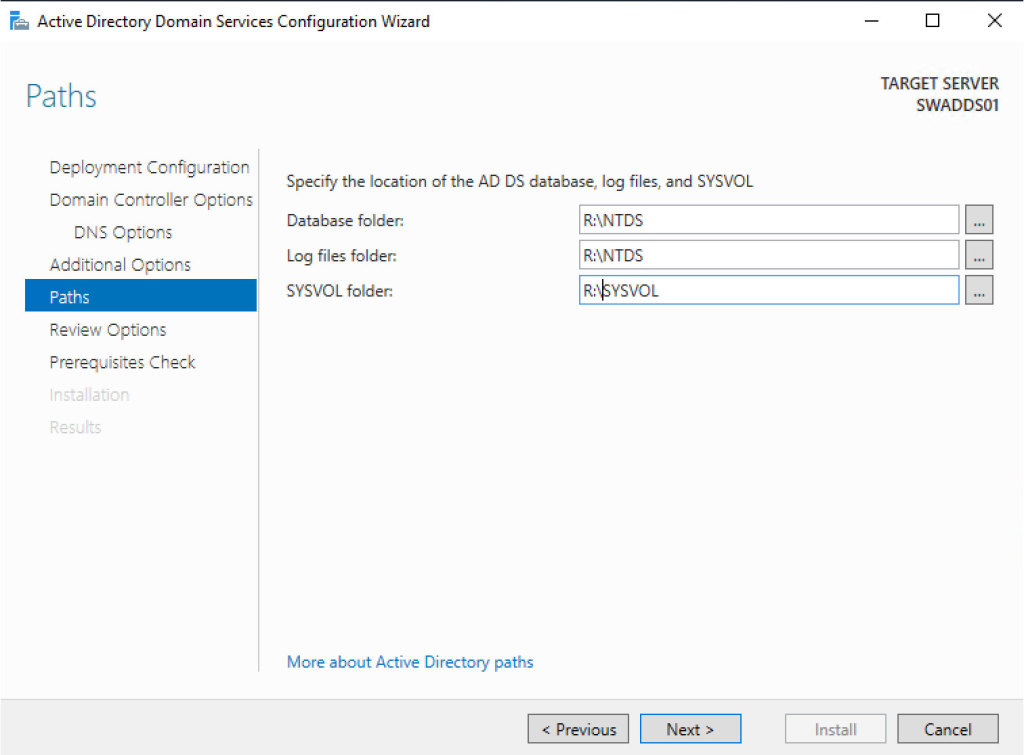

The Path is erg belangrijk bij het aanmaken van je DC, omdat deze perfect moet worden geconfigureerd. Als je een virtuele machine gebruikt, kan het beter zijn om een andere schijf te configureren (vaste grootte) met een grootte van ten minste 5 GB (de grootte hangt af van hoe groot de infrastructuur is). Formatteer het volume als NTFS en wijs een letter toe; denk eraan dat ReFS niet wordt ondersteund. Als u van plan bent een antivirus te installeren, configureert u de uitsluiting van mappen om databasecorruptie te voorkomen. Introduceer deADDS -configuratiewizard, selecteer het nieuwe pad en ga verder.

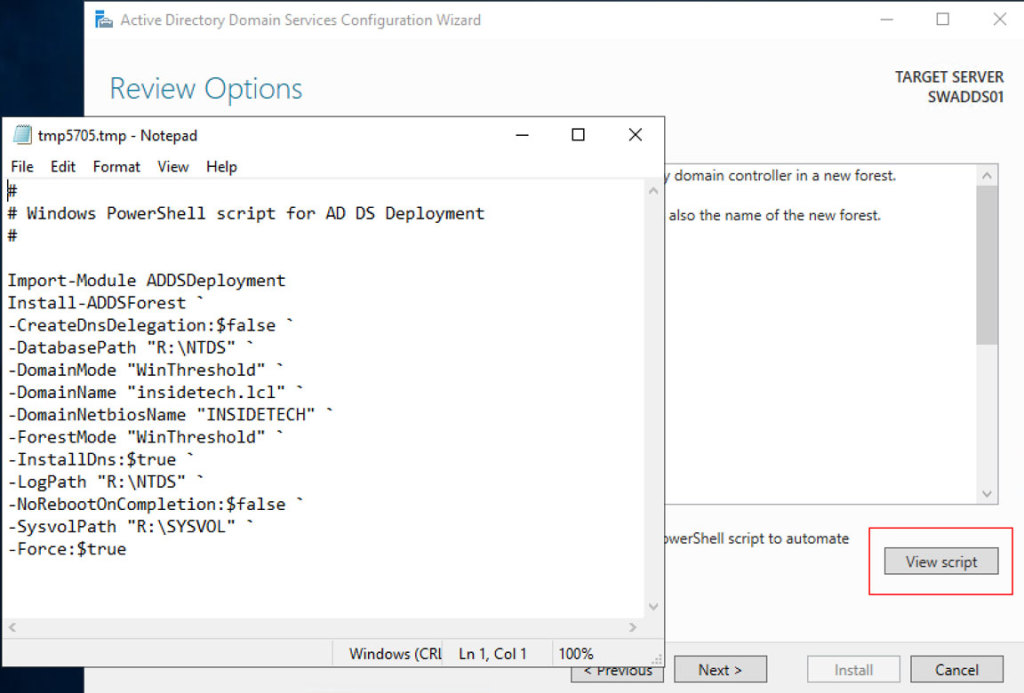

Het tabblad “Opties controleren” toont de samenvatting van de vorige stappen en biedt ons de mogelijkheid om mogelijke fouten te herstellen, maar maakt het ook mogelijk om het PowerShell-script te genereren in het geval dat u de opdrachtregel in plaats van de GUI wilt gebruiken.

De “Controle op vereisten” controleert of er een probleem is dat de configuratie kan blokkeren. Als u de eerste Domain Controller aanmaakt, kunnen alle fouten worden overgeslagen. Klik op de knop Installeren om de procedure te starten; de uitvoeringstijd kan variëren naargelang de infrastructuur en het complexiteitsmodel. Na de reboot, zal uw machine klaar zijn om te worden gebruikt als Domain Controller.

Best Practice

Wanneer u van plan bent om een Active Directory infrastructuur te bouwen, is het goed om enkele trucs te kennen om beveiligings- en configuratieproblemen te vermijden:

Rename Domain Admin – De eerste gebruiker die wordt gebruikt om een aanval te starten is administrator, dus uw eerste stap is het veranderen van de standaard domein admin naam; gebruik een naamgeving die geheel afwijkt van de standaard, zoals AdminContosoAD.

Sterk wachtwoord voor Domain Admin – Veiligheid, veiligheid, veiligheid! De Domain Admin moet een sterk wachtwoord hebben en de referenties moeten worden gereserveerd.

Dedicated Credentials voor IT – Een van de eerste regels is om standaard referenties te scheiden van het management om beveiligingsescalatie te voorkomen in geval van een aanval van buitenaf.

De juiste rechten toewijzen – Als u meerdere admins in uw infrastructuur heeft is het van fundamenteel belang om de juiste rechten en referenties toe te wijzen voor elke gebruiker. Niemand moet meer dan Domain Admins om te voorkomen dat de mogelijkheid om de AD Schema wijzigen of het bos model.

Configureer GPO – Het configureren van Groepsbeleid door gebruikers en computers, dit zorgt voor de perfecte granulariteit. Denk eraan om te veel GPO’s te vermijden, maar ook om veel instellingen te consolideren in een enkele GPO. Gebruik niet de Default Domain Policy GPO!

Sterk wachtwoord voor gebruikers – Niet alleen voor de Domain Admin, alle gebruikers moeten de wachtwoord complexiteit eisen volgen. Als u Windows 10 gebruikt, is een idee om Windows Hello for Business te configureren om de authenticatiemethode te vereenvoudigen, zonder de beveiliging te verminderen.

Inschakelen Prullenbak – De Prullenbak werd geïntroduceerd in Windows Server 2008 R2 en is de perfecte manier om een item in een paar seconden te herstellen, zonder AD Restore te hoeven uitvoeren.

Ten minste twee Domain Controller – Het maakt niet uit als uw infrastructuur is niet een onderneming, moet u twee Domain Controller hebben om kritieke storingen te voorkomen.

Verwijder verouderde items – Vergeet niet om uw infrastructuur te schonen van gebruikers en computers waar ze niet meer aanwezig of nodig zijn. Dit is om problemen of beveiligingsproblemen te voorkomen.

Een Domain Controller is geen Computer – Installeer niets binnen een Domain Controller! Geen software, geen applicaties van derden, geen rollen, niets! Een DC moet schoon zijn!

Naamgeving Conventie Regel – Definieer een naamgeving conventie voor het bouwen van uw infrastructuur, gebruikers, clients, servers, apparaten en middelen (groepen, delen, meer). Dit zal u helpen om eenvoudig beheer en schaalbaarheid.

Patch uw DC’s – Aanvallers zijn snel te misbruiken bekende kwetsbaarheden, dit betekent dat je moet altijd bijgewerkt te houden uw machine. Plan het juiste schema tijd om de Windows-updates te installeren.

Auditing – Implementeer een auditing-oplossing om te weten wie wijzigingen aanbrengt. Dit is niet een GDPR-eisen, maar is ook een manier om veiligheidsproblemen te voorkomen.

Best Practice Virtual Machine

Er zijn een paar regels in gedachten te houden, wanneer u een Domain Controller te bouwen in een virtuele machine:

Virtualized DC wordt ondersteund – Vanaf Windows Server 2012, toen een nieuwe functie genaamd VM Generation-ID werd toegevoegd, wordt ondersteund installeren van een Domain Controller als virtuele machine. Moet een fysieke DC worden gebruikt? Dat hangt af van de infrastructuur, maar voor de meeste bedrijven is het antwoord nee. Wat belangrijk is, is het configureren van de Start Actie als Altijd Start in 0 seconden.

Do Not Checkpoint gevirtualiseerd – Checkpoints voor DC worden nu ondersteund, maar zou beter zijn om deze operatie te vermijden.

Disable Tijd Synchronisatie – Domain Controllers verwachten dat ze aan de top van de lokale tijd hiërarchie en laat de Host Tijd Synchronisatie Service zorgt ervoor dat het elke andere bron ingesteld voor de Windows Time service te overschrijven en dit kan problemen veroorzaken.

Domeincontrollers niet in Opgeslagen toestand plaatsen – Wanneer een virtuele machine wordt hervat vanuit een opgeslagen toestand of wordt teruggezet naar een controlepunt, is het enige dat gegarandeerd zijn klok vastzet de Tijd Synchronisatie Dienst. Maar, zoals je van hierboven weet, kun je die niet inschakelen op gevirtualiseerde domeincontrollers. Als de klok te ver uitslaat, zal hij zichzelf misschien nooit automatisch repareren.

Domeincontroller niet converteren – Het maakt niet uit of je een fysieke of virtuele DC hebt, het converteren is fout en wordt niet ondersteund. Als u wilt migreren van VMware naar Hyper-V, moet de Domain Controller opnieuw worden geïnstalleerd vanaf nul; hetzelfde als je fysieke DC.

Upgrade in Place – Net als conversie, de upgrade in plaats wordt niet ondersteund, dus als je wilt een nieuwe versie van Windows Server te installeren, van plan om een nieuwe machine te implementeren, toe te voegen aan de AD Forest, verplaats de FSMO rollen en demote de oudste Domain Controller. Er is geen andere manier!

Replica – De replica moet in de meeste gevallen niet worden gebruikt. Als je een Disaster Recovery site op afstand hebt, kun je veel beter een andere Domain Controller configureren en het AD Replica systeem gebruiken omdat dat beter is.

Consideration

Nu heb je alle informatie om je Active Directory te configureren met de belangrijkste best practices om een goede infrastructuur te creëren en beveiligingsproblemen te voorkomen. Zoals gebruikelijk, lees de documentatie voordat u begint met enige vorm van activiteiten.

(Spaans, Portugees (Brazilië))