Na serwerach Linux cały czas obserwujemy wysoki poziom ataków i skanowania portów, podczas gdy prawidłowo skonfigurowany firewall i regularne aktualizacje systemu bezpieczeństwa dodają dodatkową warstwę, aby system był bezpieczny, ale powinieneś również często obserwować czy ktoś się do niego dostał. To również pomoże zapewnić, że twój serwer pozostaje wolny od wszelkich programów, które mają na celu zakłócenie jego normalnego działania.

Narzędzia przedstawione w tym artykule są stworzone do tych skanów bezpieczeństwa i są w stanie zidentyfikować wirusy, malware, rootkity i złośliwe zachowania. Możesz używać tych narzędzi do regularnego skanowania systemu np. co noc i wysyłać raporty na swój adres e-mail.

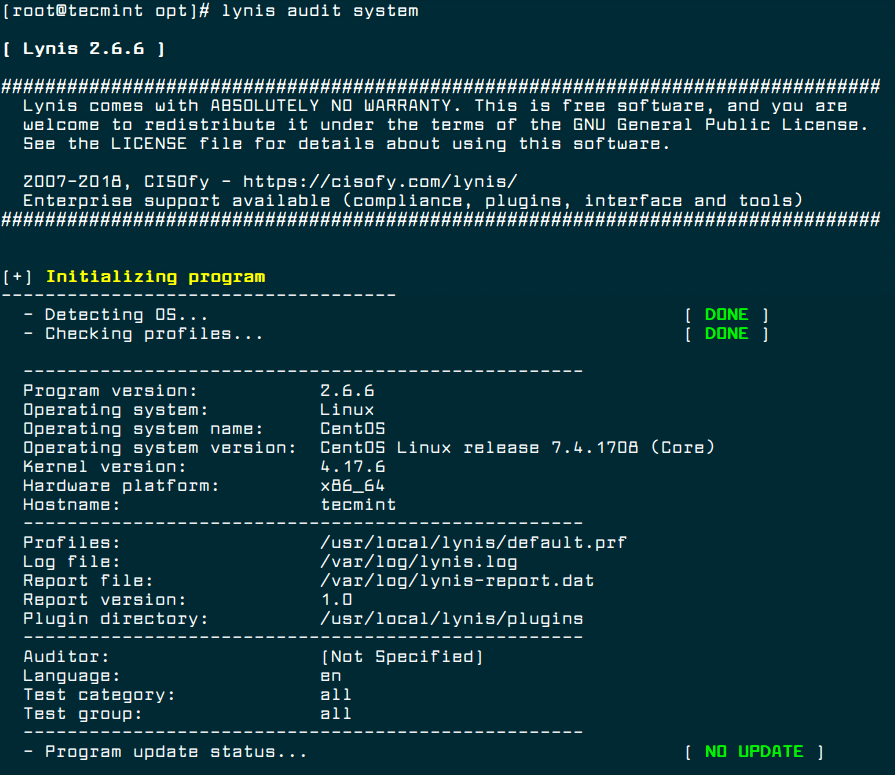

Lynis – Security Auditing and Rootkit Scanner

Lynis jest darmowym, otwartym źródłem, potężnym i popularnym narzędziem do audytu i skanowania bezpieczeństwa dla systemów operacyjnych Unix/Linux. Jest to narzędzie do skanowania złośliwego oprogramowania i wykrywania luk w zabezpieczeniach, które skanuje systemy w poszukiwaniu informacji i problemów związanych z bezpieczeństwem, integralności plików, błędów w konfiguracji; wykonuje audyt zapory sieciowej, sprawdza zainstalowane oprogramowanie, uprawnienia do plików/katalogów i wiele więcej.

Co ważne, nie wykonuje automatycznie żadnego utwardzania systemu, ale po prostu oferuje sugestie, które umożliwiają utwardzenie serwera.

Zainstalujemy najnowszą wersję Lynis (tj. 2.6.6) ze źródeł, używając następujących poleceń.

# cd /opt/# wget https://downloads.cisofy.com/lynis/lynis-2.6.6.tar.gz# tar xvzf lynis-2.6.6.tar.gz# mv lynis /usr/local/# ln -s /usr/local/lynis/lynis /usr/local/bin/lynis

Teraz możemy przeprowadzić skanowanie systemu za pomocą poniższej komendy.

# lynis audit system

Aby uruchomić Lynisa automatycznie każdej nocy, dodaj następujący wpis cron, który będzie uruchamiany o 3 w nocy i wysyłał raporty na Twój adres e-mail.

0 3 * * * /usr/local/bin/lynis --quick 2>&1 | mail -s "Lynis Reports of My Server"

Chkrootkit – A Linux Rootkit Scanners

Chkrootkit jest również innym darmowym, otwartym detektorem rootkitów, który lokalnie sprawdza oznaki obecności rootkitów w systemach uniksopodobnych. Pomaga wykryć ukryte luki w zabezpieczeniach. Pakiet chkrootkit składa się ze skryptu powłoki, który sprawdza binarki systemowe pod kątem modyfikacji rootkitem i wielu programów, które sprawdzają różne kwestie bezpieczeństwa.

Narzędzie chkrootkit może być zainstalowane przy użyciu następujących poleceń w systemach opartych na Debianie.

$ sudo apt install chkrootkit

W systemach opartych na CentOS, musisz zainstalować je ze źródeł przy użyciu następujących poleceń.

# yum update# yum install wget gcc-c++ glibc-static# wget -c ftp://ftp.pangeia.com.br/pub/seg/pac/chkrootkit.tar.gz# tar –xzf chkrootkit.tar.gz# mkdir /usr/local/chkrootkit# mv chkrootkit-0.52/* /usr/local/chkrootkit# cd /usr/local/chkrootkit# make sense

Aby sprawdzić swój serwer przy użyciu Chkrootkit wykonaj następujące polecenie.

$ sudo chkrootkit OR# /usr/local/chkrootkit/chkrootkit

Po uruchomieniu, zacznie sprawdzać twój system pod kątem znanych malware i Rootkitów, a po zakończeniu procesu, możesz zobaczyć podsumowanie raportu.

Aby uruchomić Chkrootkit automatycznie każdej nocy, dodaj następujący wpis cron, który będzie uruchamiany o 3 w nocy i będzie wysyłał raporty na twój adres e-mail.

0 3 * * * /usr/sbin/chkrootkit 2>&1 | mail -s "chkrootkit Reports of My Server"

Rkhunter – A Linux Rootkit Scanners

RKH (RootKit Hunter) jest wolnym, otwartym źródłem, potężnym, prostym w użyciu i dobrze znanym narzędziem do skanowania backdoorów, rootkitów i lokalnych exploitów w systemach zgodnych z POSIX, takich jak Linux. Jak sama nazwa wskazuje, jest to łowca rootkitów, narzędzie monitorujące i analizujące bezpieczeństwo, które dokładnie sprawdza system w celu wykrycia ukrytych luk w zabezpieczeniach.

Narzędzie rkhunter może być zainstalowane przy użyciu poniższych komend w systemach Ubuntu i CentOS.

$ sudo apt install rkhunter# yum install epel-release# yum install rkhunter

Aby sprawdzić swój serwer za pomocą rkhuntera uruchom następujące polecenie.

# rkhunter -c

Aby uruchomić rkhunter automatycznie każdej nocy, dodaj następujący wpis cron, który będzie uruchamiany o 3 w nocy i będzie wysyłał raporty na twój adres e-mail.

0 3 * * * /usr/sbin/rkhunter -c 2>&1 | mail -s "rkhunter Reports of My Server"

ClamAV – Antivirus Software Toolkit

ClamAV jest otwartym źródłem, wszechstronnym, popularnym i wieloplatformowym silnikiem antywirusowym do wykrywania wirusów, malware, trojanów i innych złośliwych programów na komputerze. Jest to jeden z najlepszych darmowych programów antywirusowych dla Linuksa i standard open source dla oprogramowania skanującego bramy pocztowe, który obsługuje prawie wszystkie formaty plików pocztowych.

Obsługuje aktualizacje bazy danych wirusów na wszystkich systemach i skanowanie przy dostępie tylko na Linuksie. Dodatkowo, może skanować archiwa i pliki skompresowane i obsługuje formaty takie jak Zip, Tar, 7Zip, Rar i wiele innych funkcji.

ClamAV może być zainstalowany przy użyciu następujących komend na systemach opartych na Debianie.

$ sudo apt-get install clamav

ClamAV może być zainstalowany przy użyciu następujących poleceń w systemach opartych na CentOS.

# yum -y update# yum -y install clamav

Po zainstalowaniu, można zaktualizować sygnatury i przeskanować katalog przy użyciu następujących poleceń.

# freshclam# clamscan -r -i DIRECTORY

Gdzie DIRECTORY jest lokalizacją do skanowania. Opcje -r, oznaczają skanowanie rekursywne, a -i oznacza wyświetlanie tylko zainfekowanych plików.

LMD – Linux Malware Detect

LMD (Linux Malware Detect) jest otwartoźródłowym, potężnym i w pełni funkcjonalnym skanerem złośliwego oprogramowania dla Linuksa, zaprojektowanym specjalnie i ukierunkowanym na współdzielone środowiska hostingowe, ale może być używany do wykrywania zagrożeń w każdym systemie Linux. Może być zintegrowany z silnikiem skanera ClamAV w celu uzyskania lepszej wydajności.

Dostępny jest pełny system raportowania umożliwiający przeglądanie bieżących i poprzednich wyników skanowania, obsługuje powiadamianie e-mailowe po każdym wykonaniu skanowania i wiele innych przydatnych funkcji.

W celu zainstalowania i używania LMD przeczytaj nasz artykuł Jak zainstalować i używać Linux Malware Detect (LMD) z ClamAV jako silnikiem antywirusowym.