NEU! CAINE 11.0 „Wormhole“ ist da!

Offizielle CAINE GNU/Linux-Distribution neueste Version.

CAINE (Computer Aided INvestigative Environment) ist eine italienische GNU/Linux-Live-Distribution, die als Projekt der Digitalen Forensik entstanden ist

Zurzeit ist der Projektleiter Nanni Bassetti (Bari – Italien).

CAINE bietet eine komplette forensische Umgebung, die so organisiert ist, dass sie bestehende Software-Tools als Software-Module integriert und eine freundliche grafische Oberfläche bietet.

Die wichtigsten Designziele, die CAINE garantieren soll, sind die folgenden:

- eine interoperable Umgebung, die den digitalen Ermittler während der vier Phasen der digitalen Untersuchung unterstützt

- eine benutzerfreundliche grafische Oberfläche

- benutzerfreundliche Werkzeuge

Wir empfehlen Ihnen, die Seite über die CAINE Richtlinien sorgfältig zu lesen.

CAINE repräsentiert voll und ganz den Geist der Open-Source-Philosophie, denn das Projekt ist völlig offen, jeder kann das Erbe des vorherigen Entwicklers oder Projektleiters übernehmen. Die Distribution ist quelloffen, die Windows-Seite ist Freeware und nicht zuletzt ist die Distribution installierbar, so dass die Möglichkeit besteht, sie in einer neuen Version wiederherzustellen, was diesem Projekt eine lange Lebensdauer verleiht ….

Nanni Bassetti

Besonderer Dank an: Raul Capriotti, Aniello Luongo, Lorenzo Faletra, Andrea Lazzarotto

CHANGELOG CAINE 11.0 „Wormhole“

Kernel 5.0.0-32

Basierend auf Ubuntu 18.04 64BIT – UEFI Ready!

CAINE 11.0 kann unter Uefi/Uefi/Legacy Bios/Bios booten.

Wenn secureboot fehlgeschlagen ist, versuchen Sie, es im UEFI zu deaktivieren.

Wenn Sie ein Hybrid-Image erstellen wollen, versuchen Sie dies:

isohybrid -u caine11.0.iso

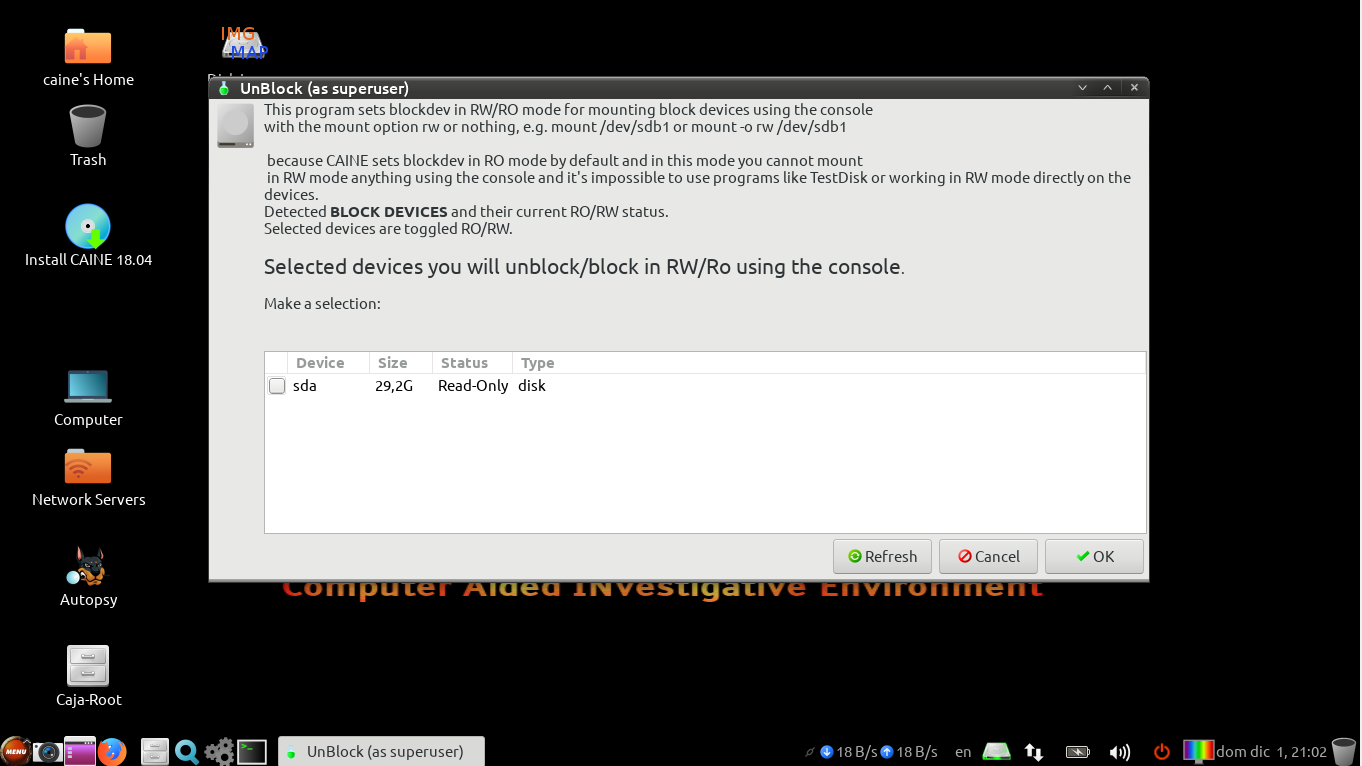

Das Wichtigste ist, dass CAINE 11.0 alle Blockgeräte (z.B. /dev/sda) im Read-Only-Modus blockiert. Sie können ein Tool mit einer GUI namens Unblock verwenden, das auf dem CAINE-Desktop vorhanden ist.

Diese neue Schreibsperrmethode stellt sicher, dass alle Festplatten wirklich vor versehentlichen Schreiboperationen geschützt sind, da sie im Nur-Lesen-Modus gesperrt sind.

Wenn Sie eine Festplatte beschreiben müssen, können Sie sie mit UnBlock oder mit „Mounter“ entsperren, indem Sie die Richtlinie in den schreibbaren Modus ändern.

CAINE ist beim Booten immer schneller.

CAINE 11.0 kann in den RAM booten (toram).

INSTALLATION von CAINE: UnBlock (blockdev) setzt das Gerät in den WRITABLE Modus -> use Ubiquity -> Choose System Install -> Choose user: CAINE Passwort: CAINE Host: CAINE -> Go!

Ubiquity ist der Installer, auch wenn man bei alten BIOS-basierten Computern nach dem Ende von Ubiquity! BootRepair ausführen muss.

Dann nach dem ersten Booten Grub Customizer ausführen und RW statt RO in das Boot-Menü setzen.

ERWEITERT/GEÄNDERT:

WICHTIGE ÄNDERUNGEN:

Alle Geräte sind standardmäßig im Read-Only-Modus gesperrt.

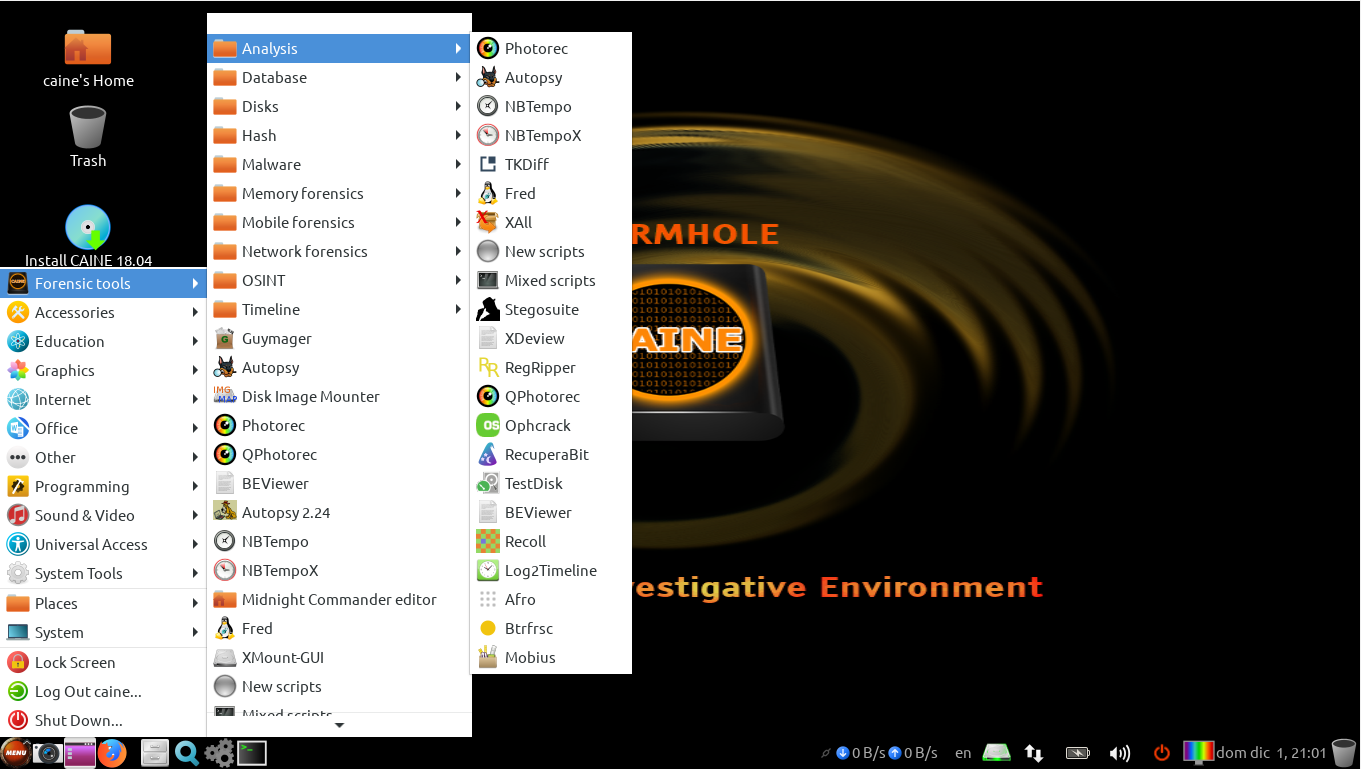

Neue Tools, neues OSINT, Autopsy 4.13 onboard, APFS bereit, BTRFS forensisches Tool, NVME SSD Treiber bereit!

SSH Server standardmäßig deaktiviert (siehe Handbuchseite zum Aktivieren).

SCRCPY – screen your android device

Autopsy 4.13 + zusätzliche Plugins von McKinnon.

X11VNC Server – zur Fernsteuerung von CAINE.

hashcat

NEUE SCRIPTS (Forensik-Tools – Analyse-Menü)

AutoMacTc – ein Forensik-Tool für Mac.

Bitlocker – Volatilitäts-Plugin

Autotimeliner – extrahiert automatisch die forensische Zeitleiste aus flüchtigen Speicherauszügen.

Firmwalker – Firmware-Analysator.

CDQR – Cold Disk Quick Response tool

viele andere Fixes und Softwareupdates.

viele und viele Skripte und Programme….

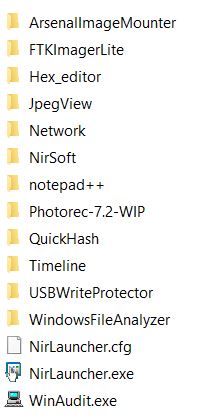

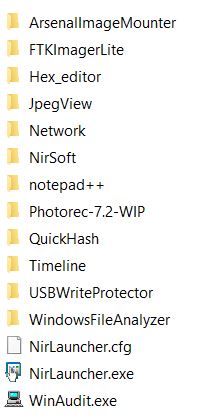

Windows Seite:

CAINE hat ein Windows IR/Live forensics tools.

Neue Version von Arsenal Image Mounter von Arsenal Recon

Wenn Sie es brauchen, können Sie das IR/Live-Forensik-Framework verwenden, das Sie bevorzugen, indem Sie die Tools in Ihrem Pendrive ändern.

————————————————

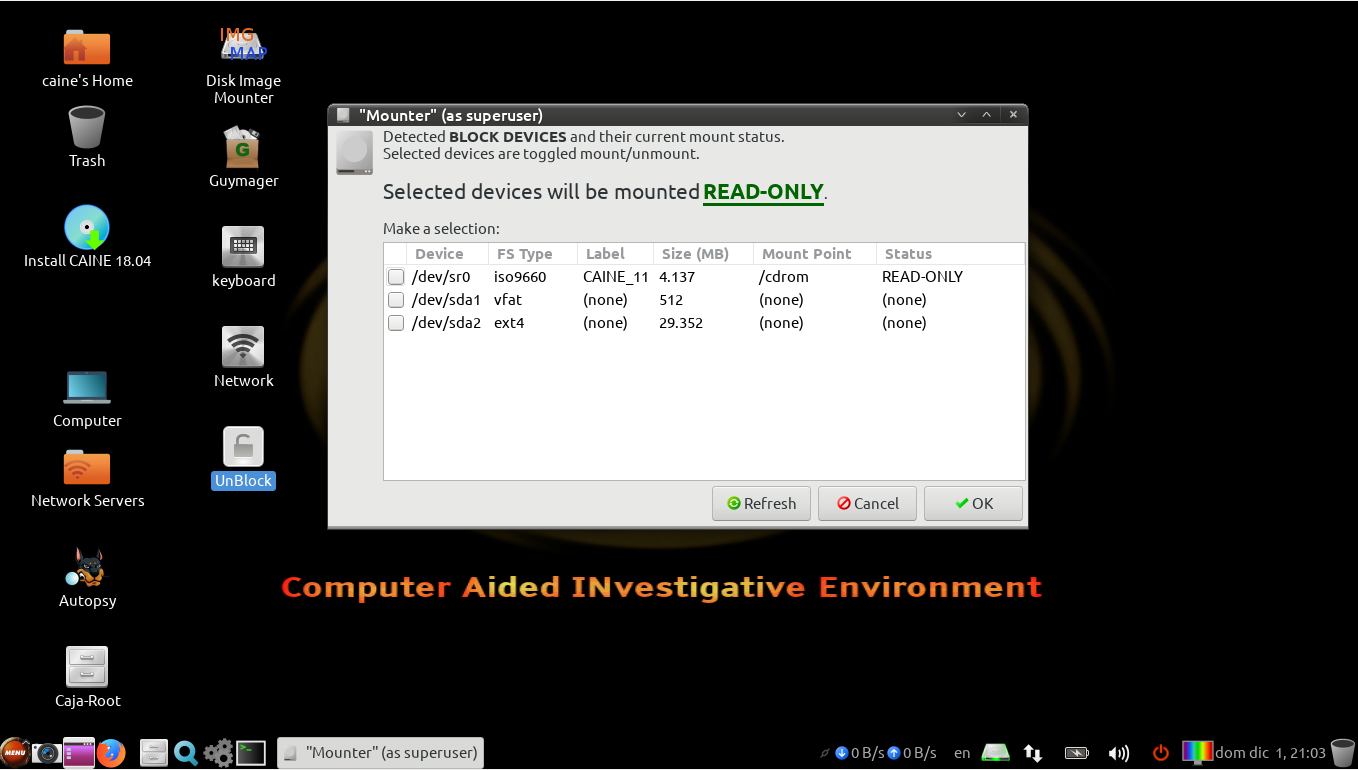

NEU RBFstab und Mounter

1) „rbfstab“ ist ein Dienstprogramm, das während des Bootens oder beim Einstecken eines Gerätes aktiviert wird. Es schreibt schreibgeschützte Einträge in die /etc/fstab, so dass Geräte für die forensische Sicherung/Untersuchung sicher eingehängt werden. Es installiert sich selbst mit ‚rbfstab -i‘ und kann mit ‚rbfstab -r‘ deaktiviert werden. Es enthält viele Verbesserungen gegenüber früheren Rebuildfstab-Inkarnationen. Rebuildfstab ist ein traditionelles Mittel zum Nur-Lese-Mounting in forensisch orientierten Distributionen.

2) „mounter“ ist ein GUI-Mounting-Tool, das sich in der Taskleiste befindet. Ein Linksklick auf das Laufwerkssymbol in der Taskleiste aktiviert ein Fenster, in dem der Benutzer die zu mountenden oder zu entmountenden Geräte auswählen kann. Wenn rbfstab aktiviert ist, werden alle Geräte, außer denen mit dem Volume-Label „RBFSTAB“, schreibgeschützt in das Loop-Gerät eingebunden. Das Mounten von Blockgeräten in Caja (Dateibrowser) ist für einen normalen Benutzer nicht möglich, wenn rbfstab aktiviert ist, was Mounter zu einer konsistenten Schnittstelle für Benutzer macht.

Mounter ist eine Anwendung zum Mounten von Datenträgern, die im Systemtray läuft. Allgemeine Informationen:

Ein grünes Festplattensymbol bedeutet, dass das System SICHER ist und Geräte READ-ONLY auf dem Loop-Gerät mounten wird.

Ein rotes Festplattensymbol bedeutet WARNUNG, gemountete Geräte sind WRITEABLE.

In CAINE 8.0 kann mounter Blockgeräte im Read-Only-Modus entsperren und sperren.

Anweisungen:

Klicken Sie mit der linken Maustaste auf das Festplattensymbol, um ein Gerät zu mounten.

Klicken Sie mit der rechten Maustaste auf das Festplattensymbol, um die System-Mount-Richtlinie zu ändern.

Mittelklick schließt die Mounter-Anwendung. Starten Sie die Anwendung erneut über das Menü.

Die eingehängten Geräte sind von den Änderungen der Einhängungsrichtlinien nicht betroffen. Nur nachfolgende Einhängevorgänge sind davon betroffen.

von John Lehr

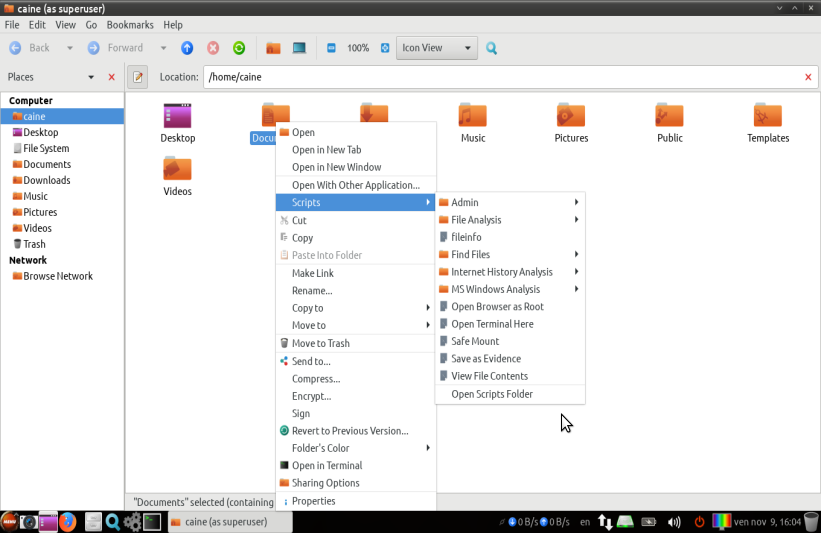

Live-Vorschau Caja-Skripte

CAINE enthält Skripte, die innerhalb des Caja-Webbrowsers aktiviert werden und die Überprüfung der zugewiesenen Dateien vereinfachen sollen. Derzeit können die Skripte viele Datenbanken, Internetverläufe, Windows-Registrierungen und gelöschte Dateien darstellen und EXIF-Daten zur einfachen Untersuchung in Textdateien extrahieren. Das Tool Quick View automatisiert diesen Prozess, indem es den Dateityp ermittelt und mit dem entsprechenden Tool wiedergibt.

Die Caja-Skripte für die Live-Vorschau bieten auch einen einfachen Zugang zu administrativen Funktionen, wie z.B. ein angeschlossenes Gerät beschreibbar zu machen, in die Shell zu wechseln oder ein Caja-Fenster mit Administrator-Rechten zu öffnen. Das Skript „Als Beweismittel speichern“ schreibt die ausgewählte(n) Datei(en) in einen „Beweismittel“-Ordner auf dem Desktop und erstellt einen Textbericht über die Datei mit Dateimetadaten und einem Ermittlerkommentar, falls gewünscht.

Ein einzigartiges Skript, „Identify iPod Owner“, ist im Toolset enthalten. Dieses Skript erkennt ein angeschlossenes und verbundenes iPod-Gerät und zeigt Metadaten über das Gerät an (aktueller Benutzername, Seriennummer des Geräts usw.). Der Ermittler hat die Möglichkeit, zugewiesene Mediendateien und nicht zugewiesenen Speicherplatz nach iTunes-Benutzerinformationen zu durchsuchen, die in den im Apple iTunes Store gekauften Medien enthalten sind, d. h. nach dem echten Namen und der E-Mail-Adresse.

Die Skripte für die Live-Vorschau befinden sich noch in der Entwicklung. Viele weitere Skripte sind möglich, ebenso wie Verbesserungen an den bestehenden Skripten. Die CAINE-Entwickler freuen sich über Funktionswünsche, Fehlerberichte und Kritik.

Die Vorschauskripte wurden aus dem Wunsch heraus geboren, die Beweisextraktion für jeden Ermittler mit grundlegenden Computerkenntnissen einfach zu gestalten. Sie ermöglichen es dem Ermittler, grundlegende Beweise zur Unterstützung der Untersuchung zu erhalten, ohne dass er eine fortgeschrittene Computerforensik-Ausbildung benötigt oder auf ein Computerforensik-Labor warten muss. Computerforensik-Labors können die Skripte für die Triage von Geräten und den Rest des CAINE-Toolsets für eine vollständige forensische Untersuchung verwenden!

John Lehr

——————————————

Root Dateisystem Spoofing PATCH

Der Patch ändert die Art und Weise, wie Casper nach dem Bootmedium sucht. Standardmäßig sucht Casper beim Booten des Systems auf Festplatten, CD/DVD-Laufwerken und einigen anderen Geräten (während der Phase, in der das System versucht, das Bootmedium mit dem korrekten Root-Dateisystem-Image darauf zu finden – weil übliche Bootloader in Live-CD-Konfigurationen keine Daten über die zum Booten verwendeten Medien an das Betriebssystem weitergeben). Unser Patch ist für CD/DVD-Versionen von CAINE implementiert und aktiviert die CD/DVD-Prüfung in Casper. Dies behebt den Fehler, dass Casper gefälschte Root-Dateisystem-Images auf Beweismedien (Festplatten, etc.) auswählt und bootet. —

Suhanov Maxim

Windows-Seite

CAINE hat ein Windows IR/Live Forensik-Tools.

Wenn Sie es brauchen, können Sie das IR/Live Forensik-Framework verwenden, das Sie bevorzugen, indem Sie die Tools in Ihrem Pendrive ändern.