¡NUEVO! ¡CAINE 11.0 «Wormhole» ha salido!

Última versión de la distro GNU/Linux oficial CAINE.

CAINE (Computer Aided INvestigative Environment) es una distribución viva italiana GNU/Linux creada como un proyecto de Forense Digital

Actualmente el director del proyecto es Nanni Bassetti (Bari – Italia).

CAINE ofrece un entorno forense completo que está organizado para integrar las herramientas de software existentes como módulos de software y proporcionar una interfaz gráfica amigable.

Los principales objetivos de diseño que CAINE pretende garantizar son los siguientes:

- un entorno interoperable que apoye al investigador digital durante las cuatro fases de la investigación digital

- una interfaz gráfica amigable

- herramientas amigables

Le recomendamos que lea detenidamente la página sobre las políticas de CAINE.

CAINE representa plenamente el espíritu de la filosofía Open Source, ya que el proyecto es completamente abierto, todo el mundo podría asumir el legado del desarrollador o gestor del proyecto anterior. La distro es de código abierto, la parte de Windows es freeware y, lo último pero no menos importante, la distro es instalable, dando así la oportunidad de reconstruirla en una nueva versión de marca, dando así una larga vida a este proyecto ….

Nanni Bassetti

Gracias especiales a: Raul Capriotti, Aniello Luongo, Lorenzo Faletra, Andrea Lazzarotto

CHANGELOG CAINE 11.0 «Wormhole»

Kernel 5.0.0-32

Basado en Ubuntu 18.04 64BIT – ¡UEFI Ready!

CAINE 11.0 puede arrancar en Uefi/Uefi/Legacy Bios/Bios.

Si secureboot falló, intenta desactivarlo desde UEFI.

Si quieres crear una imagen híbrida, prueba esto:

isohybrid -u caine11.0.iso

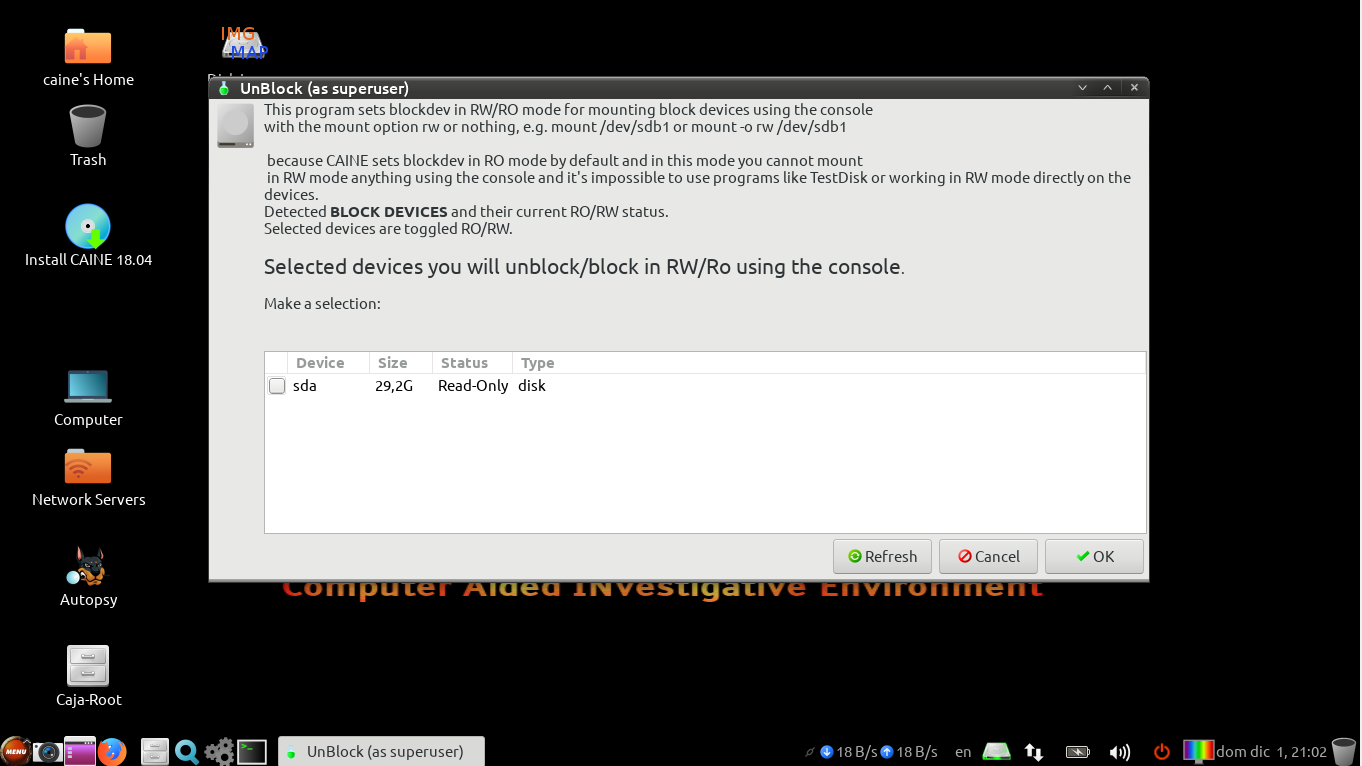

La noticia importante es que CAINE 11.0 bloquea todos los dispositivos de bloque (por ejemplo, /dev/sda), en modo de sólo lectura. Puede utilizar una herramienta con una interfaz gráfica de usuario llamada Unblock presente en el Escritorio de CAINE.

Este nuevo método de bloqueo de escritura asegura que todos los discos están realmente preservados de operaciones de escritura accidental, porque están bloqueados en modo de Sólo Lectura.

Si necesita escribir en un disco, puede desbloquearlo con UnBlock o utilizando «Mounter» cambiando la política en modo de escritura.

CAINE es siempre más rápido durante el arranque.

CAINE 11.0 puede arrancar en RAM (toram).

INSTALACIÓN DE CAINE: Desbloquear (blockdev) poner el dispositivo en modo ESCRIBIBLE -> usar Ubiquity -> elegir instalación del sistema -> elegir usuario: ¡CAINE password: CAINE host: CAINE -> Go!

Ubiquity es el instalador, incluso si para los viejos ordenadores basados en BIOS, es necesario ejecutar BootRepair después de la finalización de Ubiquity!.

Luego, después del primer arranque, ejecute Grub Customizer y poner RW en lugar de RO en el menú de arranque.

Añadido/cambiado:

Cambios importantes:

Todos los dispositivos están bloqueados en modo de sólo lectura, por defecto.

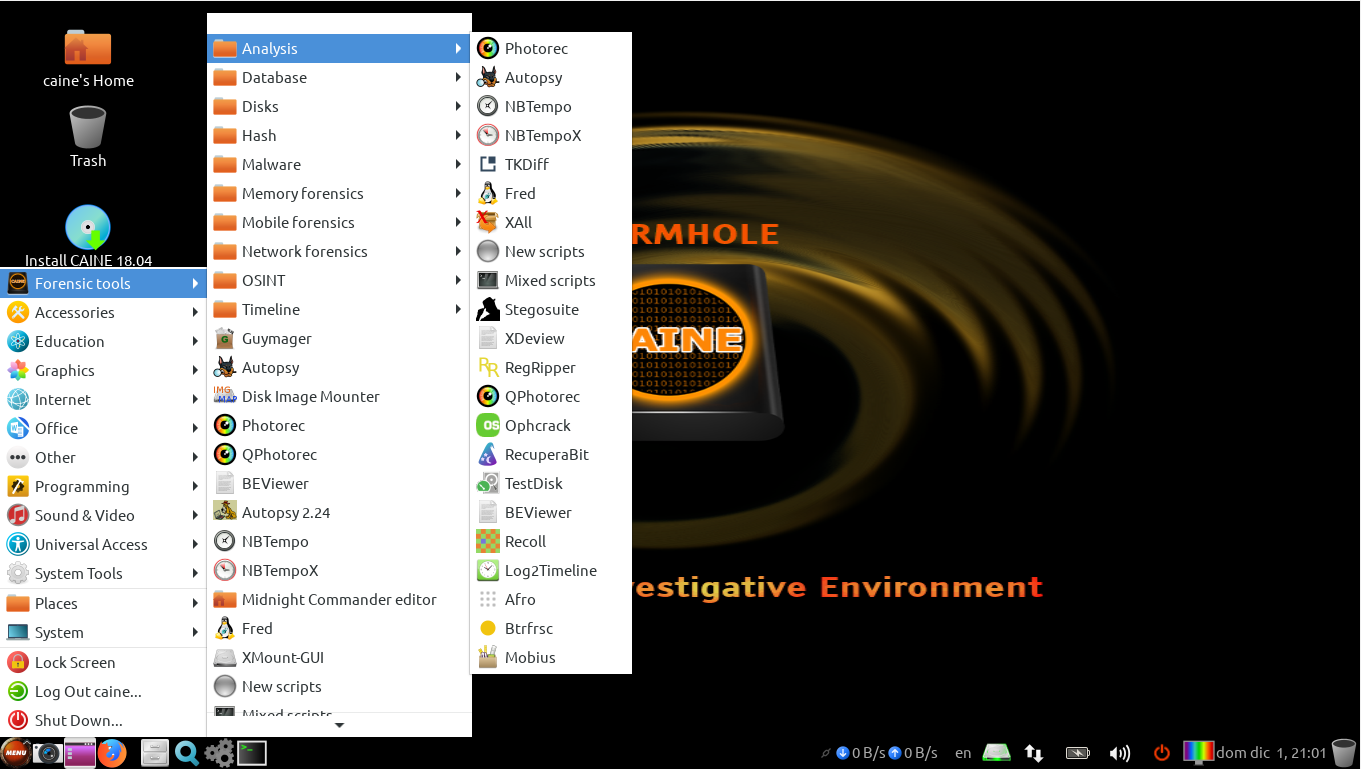

Nuevas herramientas, nuevo OSINT, Autopsy 4.13 onboard, APFS ready,BTRFS forensic tool, NVME SSD drivers ready!

Servidor SSH deshabilitado por defecto (ver página del Manual para habilitarlo).

SCRCPY – pantalla de su dispositivo android

Autopsy 4.13 + plugins adicionales por McKinnon.

X11VNC Server – para controlar CAINE de forma remota.

hashcat

NUEVOS SCRIPTS (Herramientas forenses – Menú de análisis)

AutoMacTc – una herramienta forense para Mac.

Bitlocker – plugin de volatilidad

Autotimeliner – Extrae automáticamente la línea de tiempo forense de los volcados de memoria volátil.

Firmwalker – analizador de firmware.

CDQR – Cold Disk Quick Response tool

Muchos otros arreglos y actualizaciones de software.

Muchos y muchos scripts y programas….

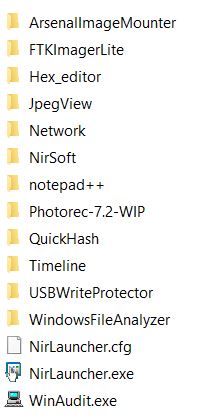

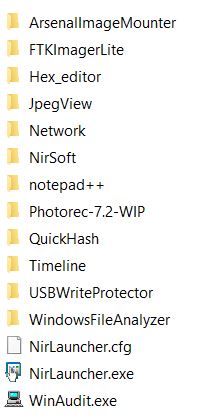

Lado Windows:

CAINE tiene una herramienta forense para Windows IR/Live.

Nueva versión de Arsenal Image Mounter de Arsenal Recon

Si lo necesitas puedes usar el marco forense IR/Live que prefieras, cambiando las herramientas en tu pendrive.

————————————————

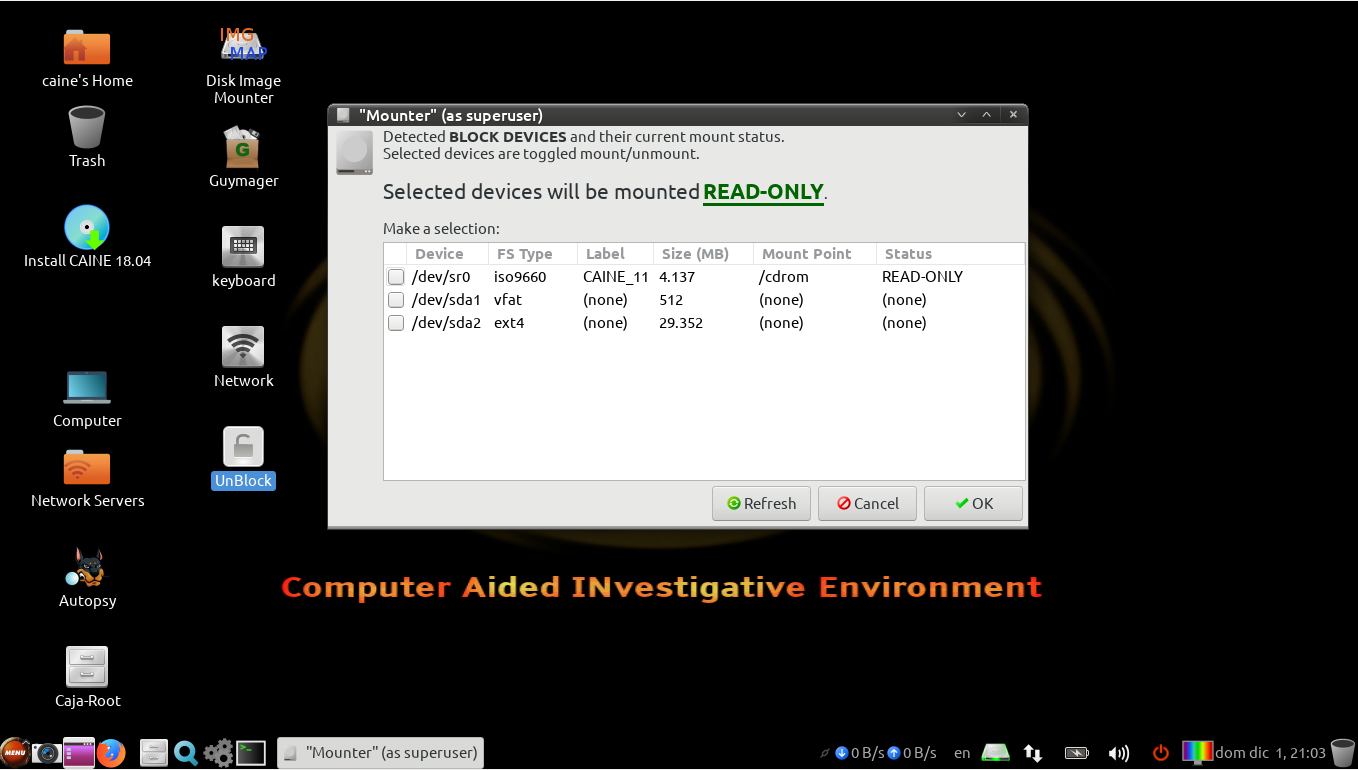

NUEVO RBFstab y Mounter

1) «rbfstab» es una utilidad que se activa durante el arranque o cuando se conecta un dispositivo. Escribe entradas de sólo lectura en /etc/fstab para que los dispositivos se monten de forma segura para la obtención de imágenes/examen forense. Se autoinstala con ‘rbfstab -i’ y puede desactivarse con ‘rbfstab -r’. Contiene muchas mejoras con respecto a las encarnaciones anteriores de rebuildfstab. Rebuildfstab es un medio tradicional para el montaje de sólo lectura en las distribuciones orientadas a los forenses.

2) «mounter» es una herramienta de montaje GUI que se encuentra en la bandeja del sistema. Al hacer clic con el botón izquierdo del ratón en el icono de la unidad de la bandeja del sistema, se activa una ventana en la que el usuario puede seleccionar los dispositivos que desea montar o desmontar. Con rbfstab activado, todos los dispositivos, excepto los que tienen la etiqueta de volumen «RBFSTAB», se montan de sólo lectura en el dispositivo de bucle. El montaje de dispositivos de bloque en Caja (explorador de archivos) no es posible para un usuario normal con rbfstab activado haciendo que mounter sea una interfaz consistente para los usuarios.

Mounter es una aplicación de montaje de disco que se ejecuta en la bandeja del sistema. Información general:

Un icono de disco verde significa que el sistema es SEGURO y montará dispositivos de SOLO LECTURA en el dispositivo de bucle.

Un icono de disco rojo significa ADVERTENCIA, los dispositivos montados serán ESCRIBIBLES.

En CAINE 8.0 mounter puede desbloquear y bloquear dispositivos de bloque en modo de Solo Lectura.

Instrucciones:

Haga clic con el botón izquierdo del ratón en el icono del disco para montar un dispositivo.

Haga clic con el botón derecho del ratón en el icono del disco para cambiar la política de montaje del sistema.

Haga clic con el botón medio del ratón para cerrar la aplicación del montador. Vuelva a iniciar desde el menú.

Los dispositivos montados no se verán afectados por los cambios en la política de montaje. Sólo se verán afectadas las operaciones de montaje subsiguientes.

Por John Lehr

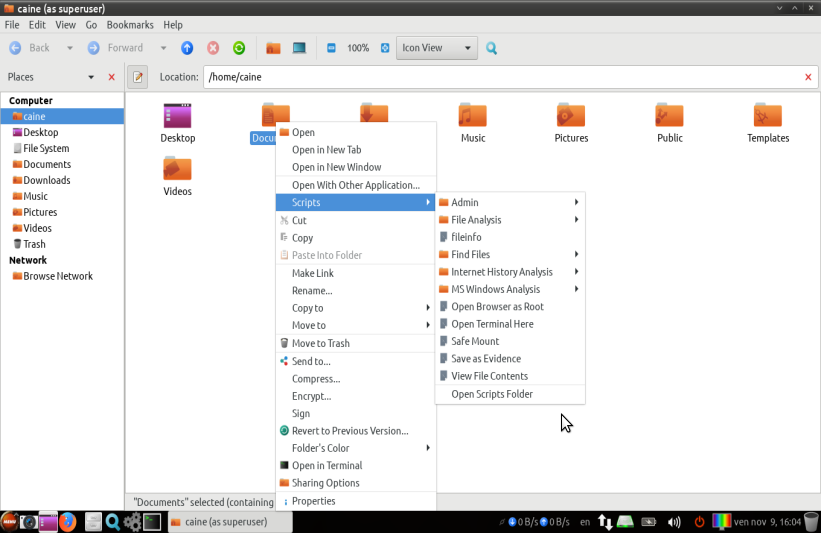

Vista previa de los scripts de Caja

CAINE incluye scripts activados dentro del navegador web de Caja diseñados para facilitar el examen de los archivos asignados. Actualmente, los scripts pueden renderizar muchas bases de datos, historiales de Internet, registros de Windows, archivos eliminados y extraer datos EXIF a archivos de texto para facilitar su examen. La herramienta de vista rápida automatiza este proceso determinando el tipo de archivo y renderizándolo con la herramienta apropiada.

Los scripts de Vista Rápida de Caja también proporcionan un fácil acceso a las funciones administrativas, tales como hacer que un dispositivo conectado sea escribible, caer al shell o abrir una ventana de Caja con privilegios de administrador. La secuencia de comandos «Save as Evidence» escribirá los archivos seleccionados en una carpeta «Evidence» en el escritorio y creará un informe de texto sobre el archivo que contenga los metadatos del archivo y un comentario del investigador, si se desea.

En el conjunto de herramientas se incluye una secuencia de comandos única, «Identificar al propietario del iPod». Este script detectará un dispositivo iPod conectado y montado, y mostrará los metadatos del dispositivo (nombre de usuario actual, número de serie del dispositivo, etc.). El investigador tiene la opción de buscar en los archivos multimedia asignados y en el espacio no asignado la información del usuario de iTunes presente en los medios adquiridos a través de la tienda iTunes de Apple, es decir, el nombre real y la dirección de correo electrónico.

Los scripts de vista previa en vivo son un trabajo en progreso. Es posible que haya muchos más scripts y que se mejoren los existentes. Los desarrolladores de CAINE agradecen las peticiones de características, los informes de errores y las críticas.

Los scripts de vista previa nacieron del deseo de hacer que la extracción de pruebas sea sencilla para cualquier investigador con conocimientos básicos de informática. Permiten al investigador obtener pruebas básicas para apoyar la investigación sin necesidad de una formación avanzada en informática forense o de esperar a un laboratorio de informática forense. Los laboratorios informáticos forenses pueden utilizar los scripts para el triaje de dispositivos y el resto del conjunto de herramientas de CAINE para un examen forense completo.

John Lehr

——————————————

Root file system spoofing PATCH

El parche cambia la forma en que Casper busca el medio de arranque. Por defecto, Casper buscará en unidades de disco duro, unidades de CD/DVD y algunos otros dispositivos mientras arranca el sistema (durante la etapa en la que el sistema intenta encontrar el medio de arranque con la imagen correcta del sistema de archivos raíz en él – porque los cargadores de arranque comunes no pasan ningún dato sobre los medios utilizados para arrancar a un sistema operativo en configuraciones de Live CD). Nuestro parche se implementa para las versiones de CD/DVD de CAINE y habilita las comprobaciones de sólo CD/DVD en Casper. Esto resuelve el error cuando Casper seleccionaba y arrancaba imágenes falsas del sistema de archivos raíz en medios de prueba (unidades de disco duro, etc). —

Suhanov Maxim

Lado de Windows

CAINE tiene herramientas forenses IR/Live de Windows.

Si lo necesitas puedes utilizar el marco forense IR/Live que prefieras, cambiando las herramientas en tu pendrive.