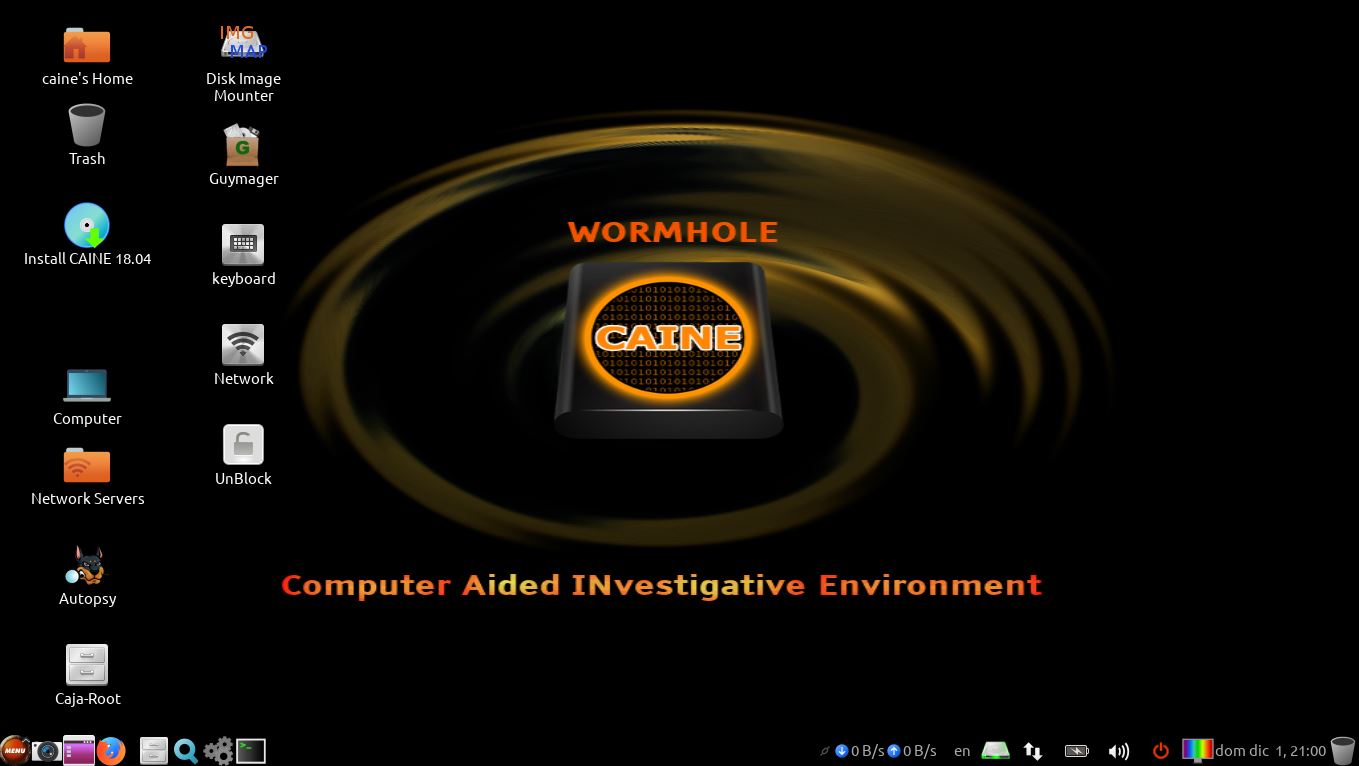

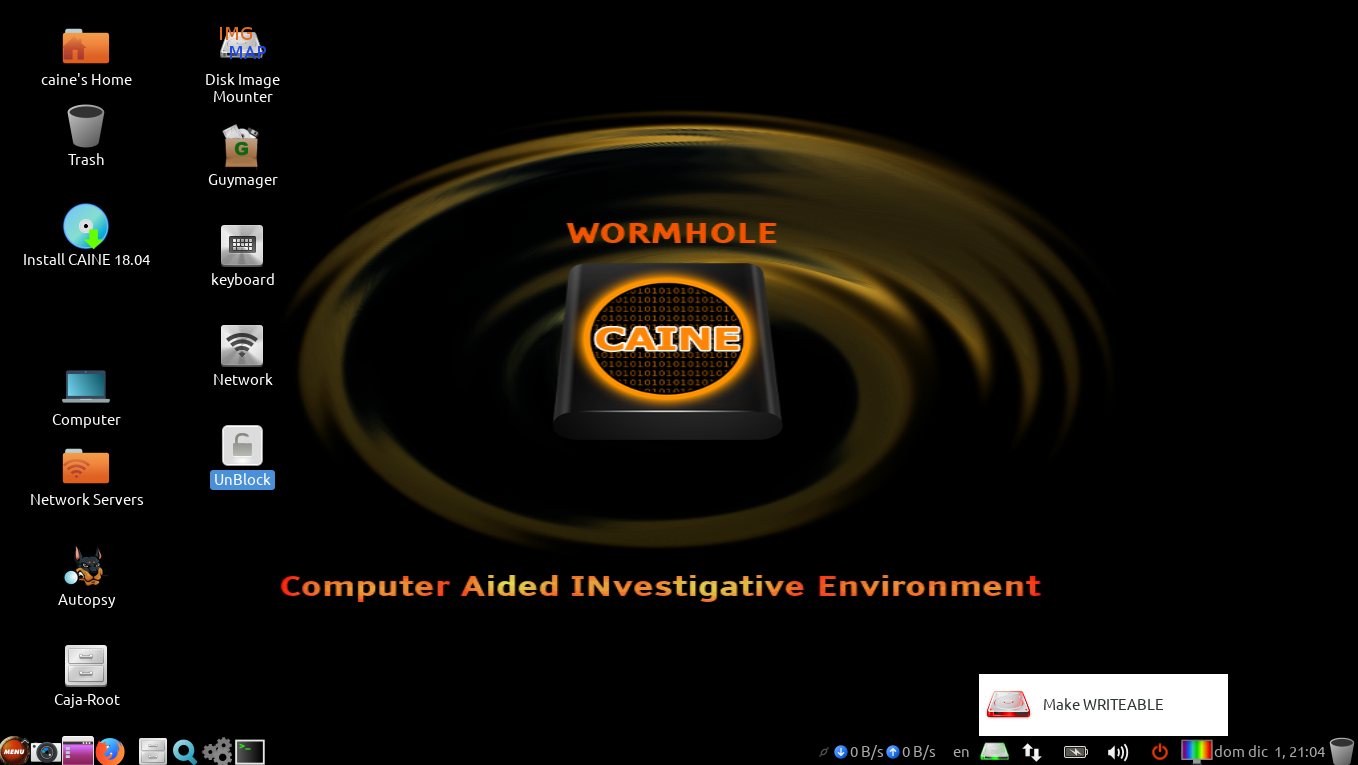

NOUVEAU ! CAINE 11.0 « Wormhole » est sorti !

Distro officielle CAINE GNU/Linux dernière version.

CAINE (Computer Aided INvestigative Environment) est une distribution live GNU/Linux italienne créée en tant que projet Digital Forensics

Actuellement le chef de projet est Nanni Bassetti (Bari – Italie).

CAINE offre un environnement médico-légal complet qui est organisé pour intégrer les outils logiciels existants en tant que modules logiciels et pour fournir une interface graphique conviviale.

Les principaux objectifs de conception que CAINE vise à garantir sont les suivants :

- un environnement interopérable qui soutient l’investigateur numérique pendant les quatre phases de l’investigation numérique

- une interface graphique conviviale

- des outils conviviaux

Nous vous recommandons de lire attentivement la page sur les politiques de CAINE.

CAINE représente pleinement l’esprit de la philosophie Open Source, car le projet est complètement ouvert, chacun pourrait reprendre l’héritage du développeur précédent ou du chef de projet. La distro est open source, le côté Windows est freeware et, le dernier mais non le moindre, la distro est installable, donnant ainsi la possibilité de la reconstruire dans une nouvelle version de marque, donnant ainsi une longue vie à ce projet …..

Nanni Bassetti

MERCIEMENTS SPÉCIAUX À : Raul Capriotti, Aniello Luongo, Lorenzo Faletra, Andrea Lazzarotto

CHANGELOG CAINE 11.0 « Wormhole »

Kernel 5.0.0-32

Basé sur Ubuntu 18.04 64BIT – Prêt pour l’UEFI !

CAINE 11.0 peut démarrer sur Uefi/Uefi/Legacy Bios/Bios.

Si secureboot a échoué, essayez de le désactiver depuis UEFI.

Si vous voulez créer une image hybride, essayez ceci:

isohybrid -u caine11.0.iso

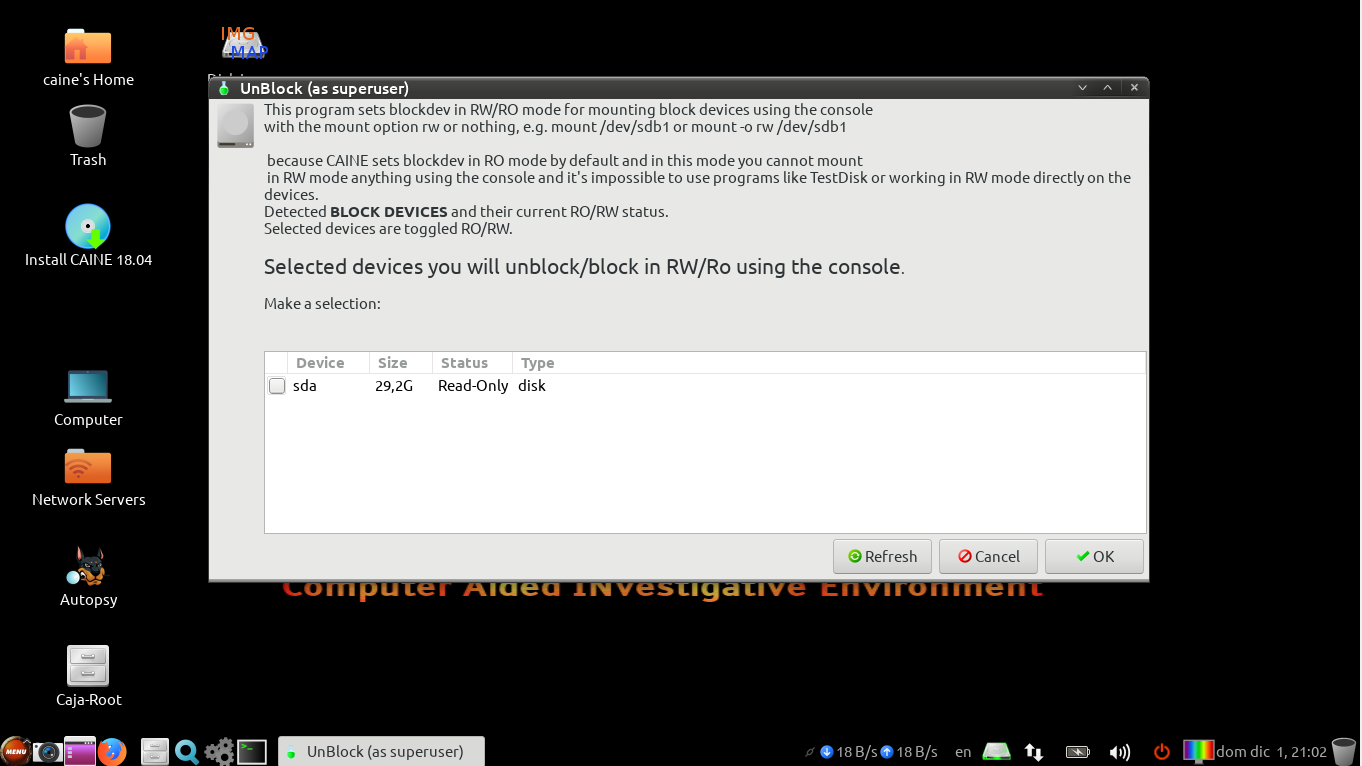

Les nouvelles importantes sont que CAINE 11.0 bloque tous les périphériques de bloc (par exemple /dev/sda), en mode lecture seule. Vous pouvez utiliser un outil avec une interface graphique nommé Unblock présent sur le bureau de CAINE.

Cette nouvelle méthode de blocage de l’écriture assure que tous les disques sont vraiment préservés des opérations d’écriture accidentelles, car ils sont verrouillés en mode Lecture seule.

Si vous avez besoin d’écrire sur un disque, vous pouvez le déverrouiller avec UnBlock ou en utilisant « Mounter » en changeant la politique en mode écriture.

CAINE est toujours plus rapide lors du démarrage.

CAINE 11.0 peut démarrer en RAM (toram).

INSTALLATION DE CAINE : Débloquer (blockdev) mettre le périphérique en mode inscriptible -> utiliser Ubiquity -> choisir installation système -> choisir utilisateur : CAINE mot de passe : CAINE hôte : CAINE -> Go !

Ubiquity est l’installateur, même si pour les vieux ordinateurs basés sur le BIOS, vous devez exécuter BootRepair après la fin d’Ubiquity !

Puis après le premier démarrage, exécutez Grub Customizer et mettez RW au lieu de RO dans le menu de démarrage.

AJOUTS/CHANGEMENTS :

CHANGEMENTS IMPORTANTS :

Tous les périphériques sont bloqués en mode lecture seule, par défaut.

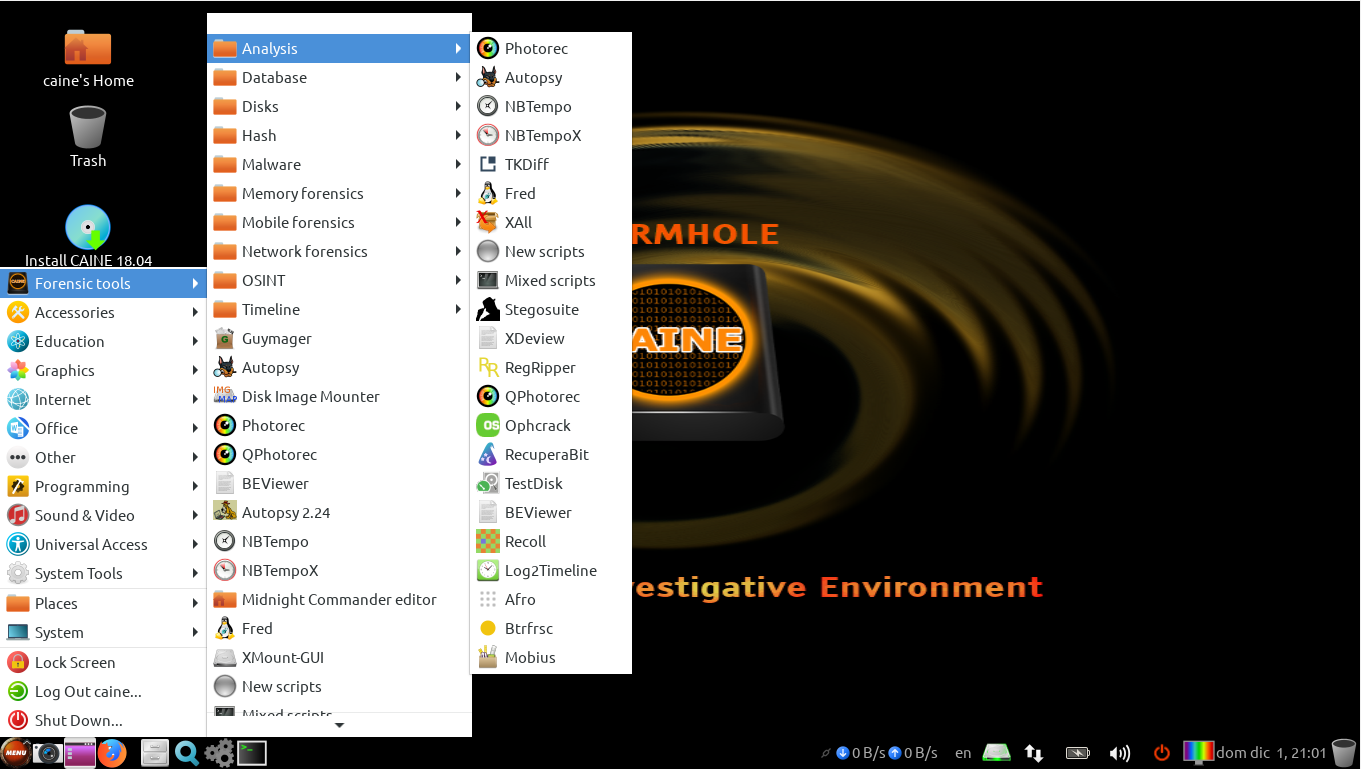

Nouveaux outils, nouvel OSINT, Autopsy 4.13 onboard, APFS ready,BTRFS forensic tool, NVME SSD drivers ready!

Serveur SSH désactivé par défaut (voir la page du manuel pour l’activer).

SCRCPY – screen your android device

Autopsy 4.13 + plugins supplémentaires par McKinnon.

X11VNC Server – pour contrôler CAINE à distance.

hashcat

NOUVEAUX SCRIPTS (Outils de médecine légale – Menu Analyse)

AutoMacTc – un outil de médecine légale pour Mac.

Bitlocker – plugin de volatilité

Autotimeliner – Extraire automatiquement une chronologie de médecine légale à partir de dumps de mémoire volatile.

Firmwalker – analyseur de firmware.

CDQR – Cold Disk Quick Response tool

nombreux autres correctifs et mises à jour de logiciels.

nombreux et nombreux scripts et programmes….

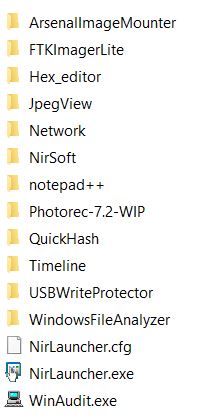

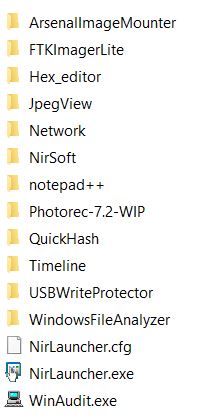

Côté Windows:

CAINE a obtenu un Windows IR/Live forensics tools.

Nouvelle version d’Arsenal Image Mounter par Arsenal Recon

Si vous en avez besoin, vous pouvez utiliser le framework IR/Live forensics que vous préférez, en changeant les outils dans votre pendrive.

————————————————

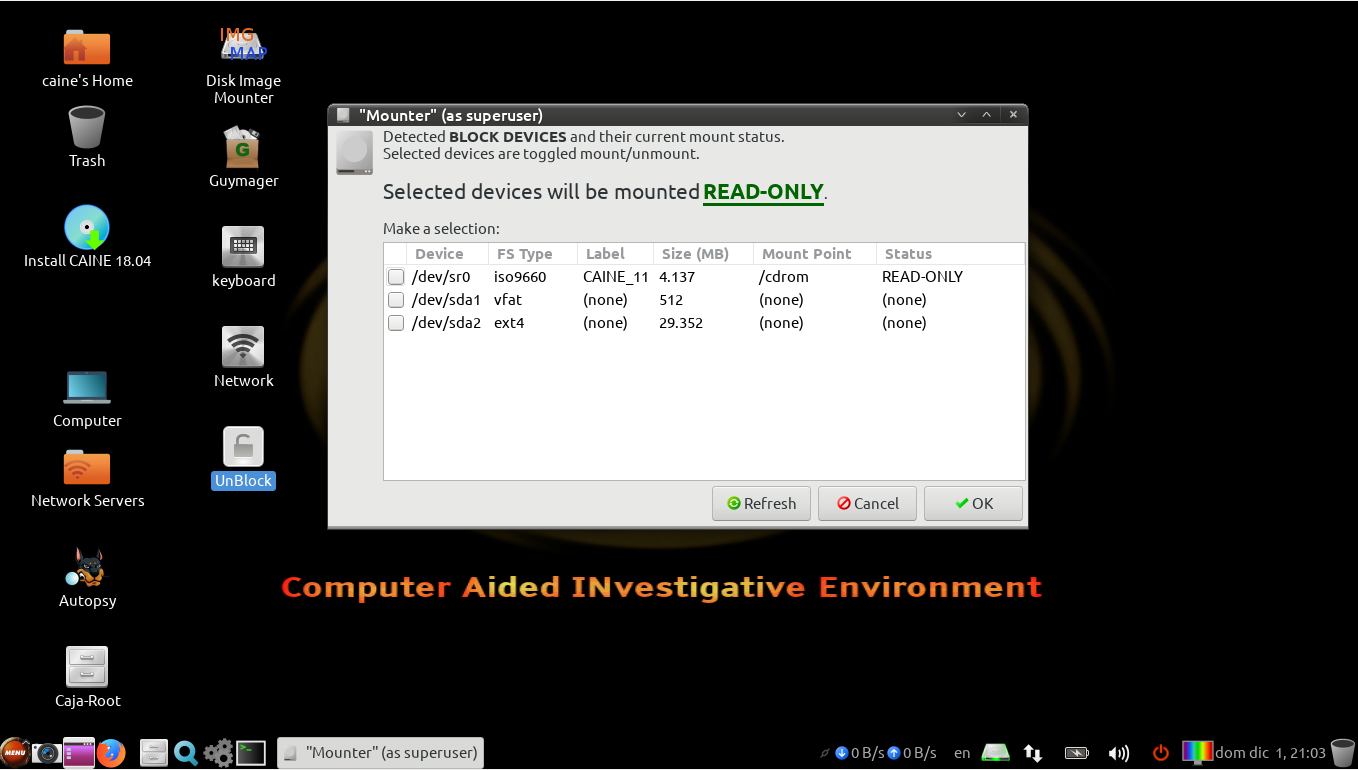

NEW RBFstab and Mounter

1) « rbfstab » est un utilitaire qui est activé au démarrage ou lorsqu’un périphérique est branché. Il écrit des entrées en lecture seule dans /etc/fstab afin que les périphériques soient montés en toute sécurité pour l’imagerie/examen médico-légal. Il s’installe automatiquement avec ‘rbfstab -i’ et peut être désactivé avec ‘rbfstab -r’. Il contient de nombreuses améliorations par rapport aux incarnations précédentes de rebuildfstab. Rebuildfstab est un moyen traditionnel pour le montage en lecture seule dans les distributions d’orientation judiciaire.

2) « mounter » est un outil de montage GUI qui se trouve dans la barre d’état système. Un clic gauche sur l’icône du lecteur de la barre d’état système active une fenêtre où l’utilisateur peut sélectionner les périphériques à monter ou à démonter. Avec rbfstab activé, tous les périphériques, à l’exception de ceux portant l’étiquette de volume « RBFSTAB », sont montés en lecture seule sur le périphérique en boucle. Le montage des périphériques en bloc dans Caja (navigateur de fichiers) n’est pas possible pour un utilisateur normal avec rbfstab activé, ce qui fait de mounter une interface cohérente pour les utilisateurs.

Mounter est une application de montage de disque qui s’exécute dans la barre d’état système. Informations générales:

Une icône de disque verte signifie que le système est SÛR et montera les périphériques en LECTURE SEULE sur le périphérique en boucle.

Une icône de disque rouge signifie AVERTISSEMENT, les périphériques montés seront inscriptibles.

Dans CAINE 8.0, mounter peut déverrouiller et verrouiller les périphériques en bloc en mode lecture seule.

Instructions:

Cliquez gauche sur l’icône du disque pour monter un périphérique.

Cliquez droit sur l’icône du disque pour modifier la politique de montage du système.

Un clic moyen fermera l’application mounter. Relancez-la à partir du menu.

Les périphériques montés ne seront pas affectés par les changements de politique de montage. Seules les opérations de montage ultérieures seront affectées.

by John Lehr

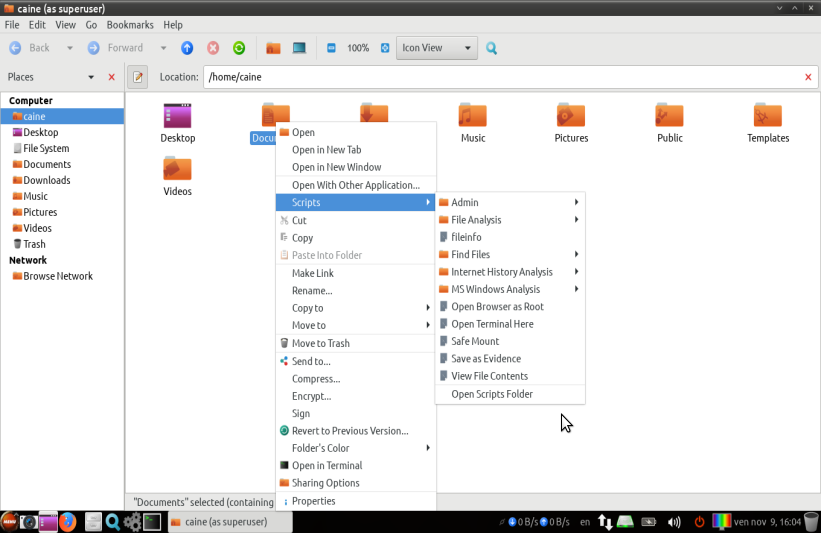

Live Preview Caja Scripts

CAINE comprend des scripts activés dans le navigateur Web Caja conçus pour rendre simple l’examen des fichiers alloués. Actuellement, les scripts peuvent rendre de nombreuses bases de données, des historiques Internet, des registres Windows, des fichiers supprimés, et extraire les données EXIF dans des fichiers texte pour les examiner facilement. L’outil d’aperçu rapide automatise ce processus en déterminant le type de fichier et en le rendant avec l’outil approprié.

Les scripts Caja d’aperçu en direct permettent également d’accéder facilement à des fonctions administratives, comme rendre un périphérique attaché inscriptible, passer au shell ou ouvrir une fenêtre Caja avec des privilèges d’administrateur. Le script « Enregistrer comme preuve » écrira le(s) fichier(s) sélectionné(s) dans un dossier « Preuve » sur le bureau et créera un rapport texte sur le fichier contenant les métadonnées du fichier et un commentaire de l’enquêteur, si désiré.

Un script unique, « Identifier le propriétaire de l’iPod », est inclus dans la boîte à outils. Ce script détectera un dispositif iPod attaché et monté, affichera des métadonnées sur le dispositif (nom d’utilisateur actuel, numéro de série du dispositif, etc.) L’enquêteur a la possibilité de rechercher dans les fichiers multimédias alloués et dans l’espace non alloué les informations relatives à l’utilisateur d’iTunes présentes dans les médias achetés sur l’Apple iTunes store, c’est-à-dire le Nom réel et l’adresse électronique.

Les scripts d’aperçu en direct sont un travail en cours. De nombreux autres scripts sont possibles, tout comme les améliorations apportées aux scripts existants. Les développeurs de CAINE accueillent volontiers les demandes de fonctionnalités, les rapports de bogues et les critiques.

Les scripts de prévisualisation sont nés du désir de rendre l’extraction de preuves simple pour tout enquêteur ayant des compétences informatiques de base. Ils permettent à l’enquêteur d’obtenir des preuves de base pour soutenir l’enquête sans avoir besoin d’une formation avancée en informatique légale ou d’attendre un laboratoire d’informatique légale. Les laboratoires d’informatique légale peuvent utiliser les scripts pour le triage des périphériques et le reste de la boîte à outils CAINE pour un examen médico-légal complet !

John Lehr

——————————————

Root file system spoofing PATCH

Le patch modifie la façon dont Casper recherche le support de démarrage. Par défaut, Casper recherche les disques durs, les lecteurs de CD/DVD et certains autres périphériques lors du démarrage du système (pendant l’étape où le système tente de trouver le support de démarrage contenant l’image correcte du système de fichiers racine – car les chargeurs de démarrage courants ne transmettent aucune donnée sur le support utilisé pour le démarrage à un système d’exploitation dans les configurations Live CD). Notre correctif est implémenté pour les versions CD/DVD de CAINE et active les vérifications de CD/DVD uniquement dans Casper. Cela résout le bogue lorsque Casper sélectionnait et démarrait de fausses images de système de fichiers racine sur des supports probants (disques durs, etc.). —

Suhanov Maxim

Côté Windows

CAINE a obtenu un IR Windows/Live forensics tools.

Si vous en avez besoin, vous pouvez utiliser le framework IR/Live forensics que vous préférez, en changeant les outils dans votre pendrive.