W moim ostatnim blogu opowiedziałem trochę o ogólnych zasadach działania rynku cyberataków. Dzisiaj przyjrzymy się bliżej Darknetowi. W dzisiejszych czasach tak wiele mówi się o Darknecie. To materiał z powieści kryminalnych – gorące siedlisko działalności przestępczej, gdzie wszystko można kupić i sprzedać.

Choć to prawda, Darknet zapewnia również warstwę anonimowości dziennikarzom i aktywistom na całym świecie, którzy walczą o wolność informacji i prywatność. Często jest to miejsce, gdzie mogą bezpiecznie i anonimowo komunikować się ze swoimi kontaktami.

Ale najpierw, czym dokładnie jest Darknet?

- Darknet – Darknet jest siecią nakładkową, do której dostęp można uzyskać tylko za pomocą określonego oprogramowania, konfiguracji lub autoryzacji, często przy użyciu niestandardowych protokołów komunikacyjnych i portów.

- Ciemna sieć – Ciemna sieć to zawartość, która istnieje w Darknecie, sieci nakładkowej, która wykorzystuje publiczny Internet, ale wymaga specjalnego oprogramowania, konfiguracji lub autoryzacji, aby uzyskać do niej dostęp.

- Głęboka sieć – Głęboka sieć to część World Wide Web, której zawartość nie jest indeksowana przez standardowe wyszukiwarki z jakiegokolwiek powodu.

- Clearnet – Clearnet to termin zazwyczaj odnoszący się do nieszyfrowanej lub nie-darknetowej sieci. Ta tradycyjna światowa sieć ma stosunkowo niską anonimowość, z większością stron internetowych rutynowo identyfikujących użytkowników po ich adresie IP.

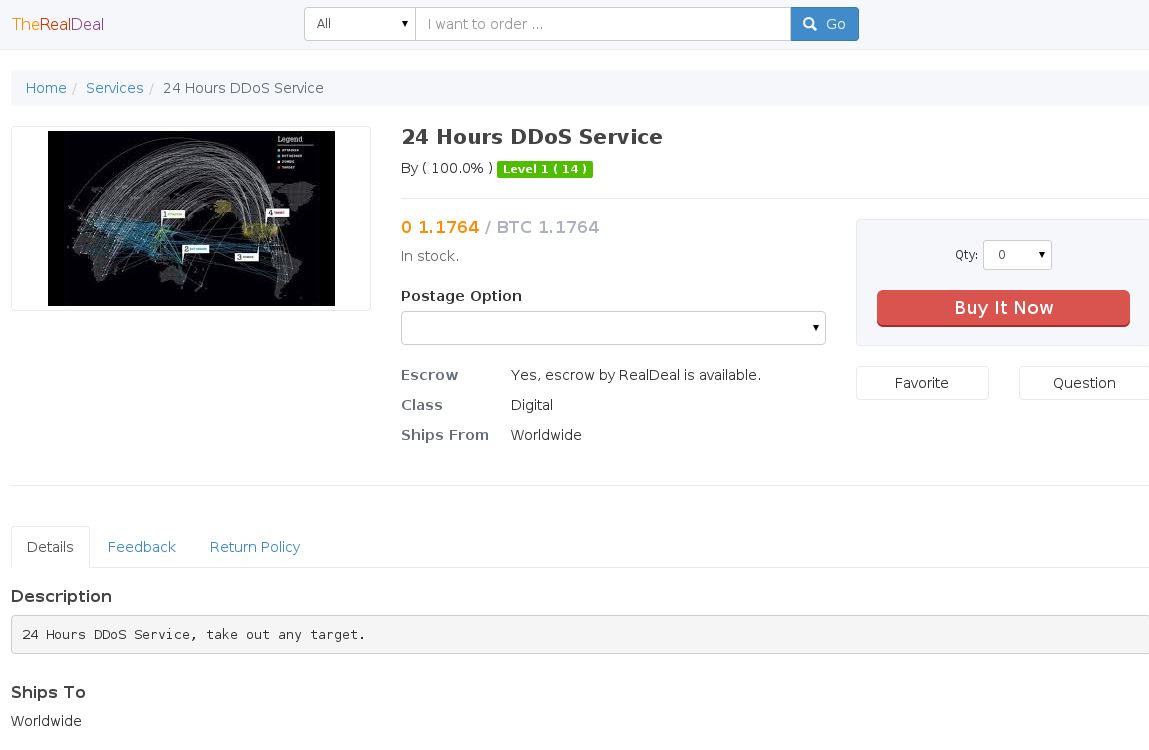

Aby było jasne, Darknet jest niebezpiecznym miejscem, gdzie prowadzone są nielegalne lub podziemne działania, które można znaleźć, jeśli się ich szuka. Jedną z najbardziej dominujących cech znalezionych w Darknecie są cyfrowe rynki, na których różne rodzaje towarów i przedmiotów cyfrowych są kupowane i sprzedawane głównie za bitcoin i inne kryptowaluty. Dziś widzimy wiele rosnących rynków, które można znaleźć zarówno w Clearnet, jak i Darknet. Strony te sprzedają prawie wszystko, co można sobie wyobrazić i często są one punktem kompleksowej obsługi dla niedoszłych przestępców.

Przedmioty znalezione na rynku obejmują:

- Oprogramowanie/Malware

- Bezpieczeństwo/Hosting

- Podróbki

- Narkotyki

- Broń

Figura: 24-godzinna usługa DDoS

Figura: DoS 0-day exploit dla Telegramu

Jak się tam dostać?

Ludzie często myślą, że dostęp do Darknetu jest technicznym i skomplikowanym zadaniem. W rzeczywistości dostęp do Darknetu stał się bardzo przyjazny dla użytkownika w ciągu ostatnich kilku lat. Zarówno I2P jak i Tor oferują świetną dokumentację dla początkujących użytkowników i jest mnóstwo forów i tutoriali, które pomagają edukować tych, którzy chcą dowiedzieć się więcej na temat sieci. Jedyną częścią Darknet, która faktycznie wymaga członkostwa lub zaproszenie do przyłączenia się są niektóre rynki, które chcą kontrolować, kto może zobaczyć i dostęp do usług, które oferują.

Podczas dostępu do Darknet masz wiele opcji do wyboru. Dwie opcje obejmują Tor, The Onion Router, i I2P, Invisible Internet Project. Każda z nich ma swoje zalety i wady, a wybór do użycia powinien być oparty na intencjach użytkownika.

Tor jest anonimowym proxy internetowym, które kieruje ruch przez ogólnoświatową sieć wolontariuszy składającą się z tysięcy przekaźników. Tor opakowuje wiadomości w zaszyfrowane warstwy i wysyła je przez dwukierunkowy obwód przekaźników poprzez sieć Tor. Tor zapewnia również centralny katalog do zarządzania widokiem sieci.

Projekt Tor oferuje dokumentację na poziomie podstawowym dla nowych użytkowników i jest łatwy w użyciu. Tor na przestrzeni lat stał się bardzo popularny wśród zwykłych użytkowników. Pakiet Tor Browser Bundle sprawił, że podłączenie do sieci Tor jest bardzo proste dla przeciętnego użytkownika. Tor otrzymał wiele recenzji akademickich na przestrzeni lat i jest bardzo dobrze finansowanym projektem. Jednym z problemów, który wciąż pozostaje z Torem, jest zaufanie do węzłów wyjściowych. Atakujący mogą ustawiać złośliwe węzły wyjściowe lub szpiegować ruch wychodzący z sieci. Najlepszym zastosowaniem Tora jest anonimowe połączenie z Internetem.

I2p jest anonimową nakładką sieci peer-to-peer, która skupia się na usługach wewnętrznych. Pozwala użytkownikom na przesyłanie danych pomiędzy komputerami z uruchomionym I2P z szyfrowaniem end-to-end. I2P używa jednokierunkowych tuneli i szyfrowania warstwowego w porównaniu z dwukierunkowymi tunelami Tor.

I2P nie jest bardzo znaną usługą w porównaniu z Tor. Otrzymał ograniczony przegląd akademicki, ale zawiera świetną dokumentację dla wszystkich jego użytkowników. Jedną z kwestii dotyczących I2P jest ograniczona liczba serwerów proxy do Internetu. Najlepszym zastosowaniem i2P jest wymiana plików peer-to-peer.

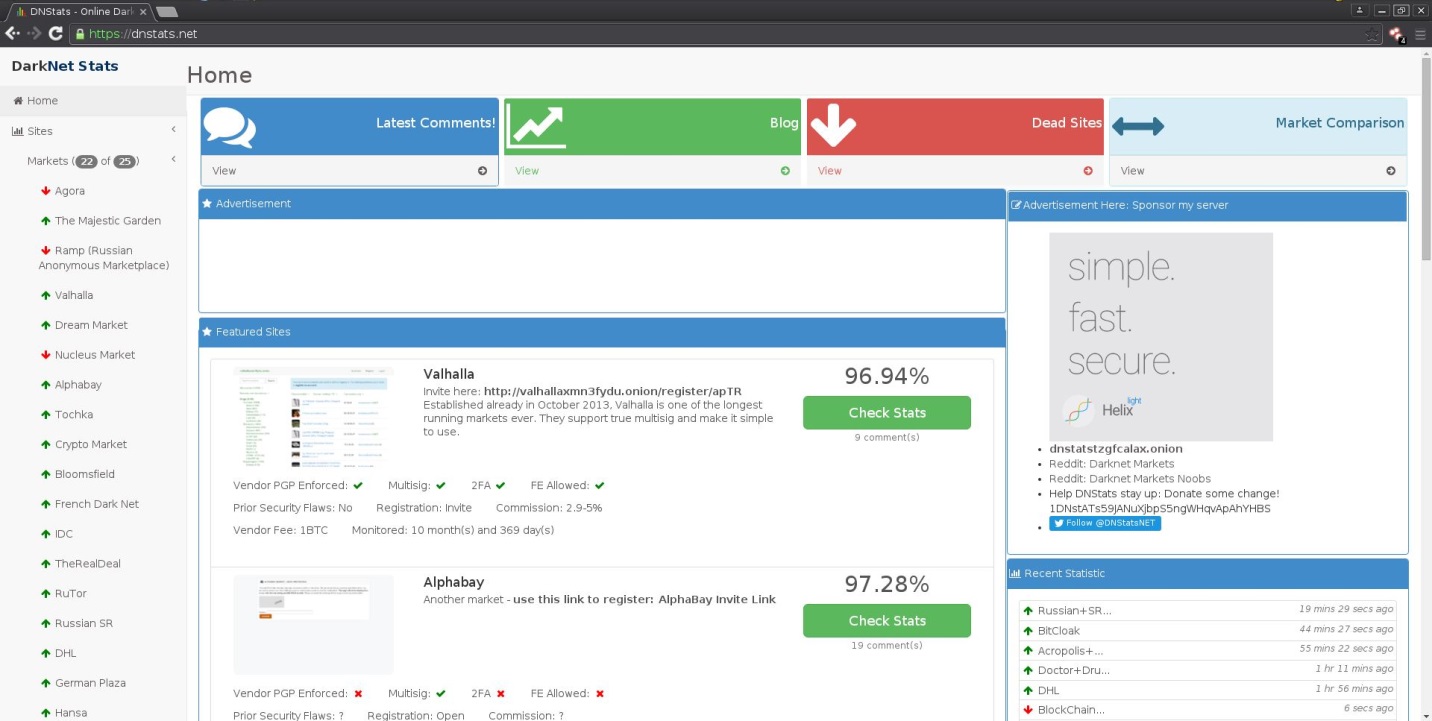

Dostęp do niektórych z tych miejsc na rynku Darknet może być wyzwaniem, jeśli nie wiesz, czego szukasz. Wiele razy można znaleźć listy ukrytych usług lub linki .onion na stronach Clearnet, takich jak Reddit i DeepDotWeb. TheHiddenWiki.org jest również doskonałym miejscem do rozpoczęcia poszukiwań ukrytych usług i rynków wraz z DNstats.net. DNstats dostarcza aktualnych informacji o aktualnym statusie niektórych rynków wraz z wiadomościami o nowych serwisach, które stają się dostępne.

Darknet Marketplaces Include:

- AlphaBay

- Valhalla

- Dream

- Hansa

- The Real Deal

- DHL

- Outlaw

Figura: DNstats, strona statusu Darknetu

Istnieje również kilka wyszukiwarek, które pomogą Ci znaleźć to, czego szukasz w Darknecie. Dwie popularne wyszukiwarki Darknetu to Grams, http://grams7enufi7jmdl.onion/, wyglądająca na podróbkę Google i Torch, http://xmh57jrzrnw6insl.onion/. Obie te strony pozwolą ci na wyszukiwanie treści na rynkach i innych ukrytych usługach znalezionych w Darknecie.

Poznanie Ciemnych Rynków:

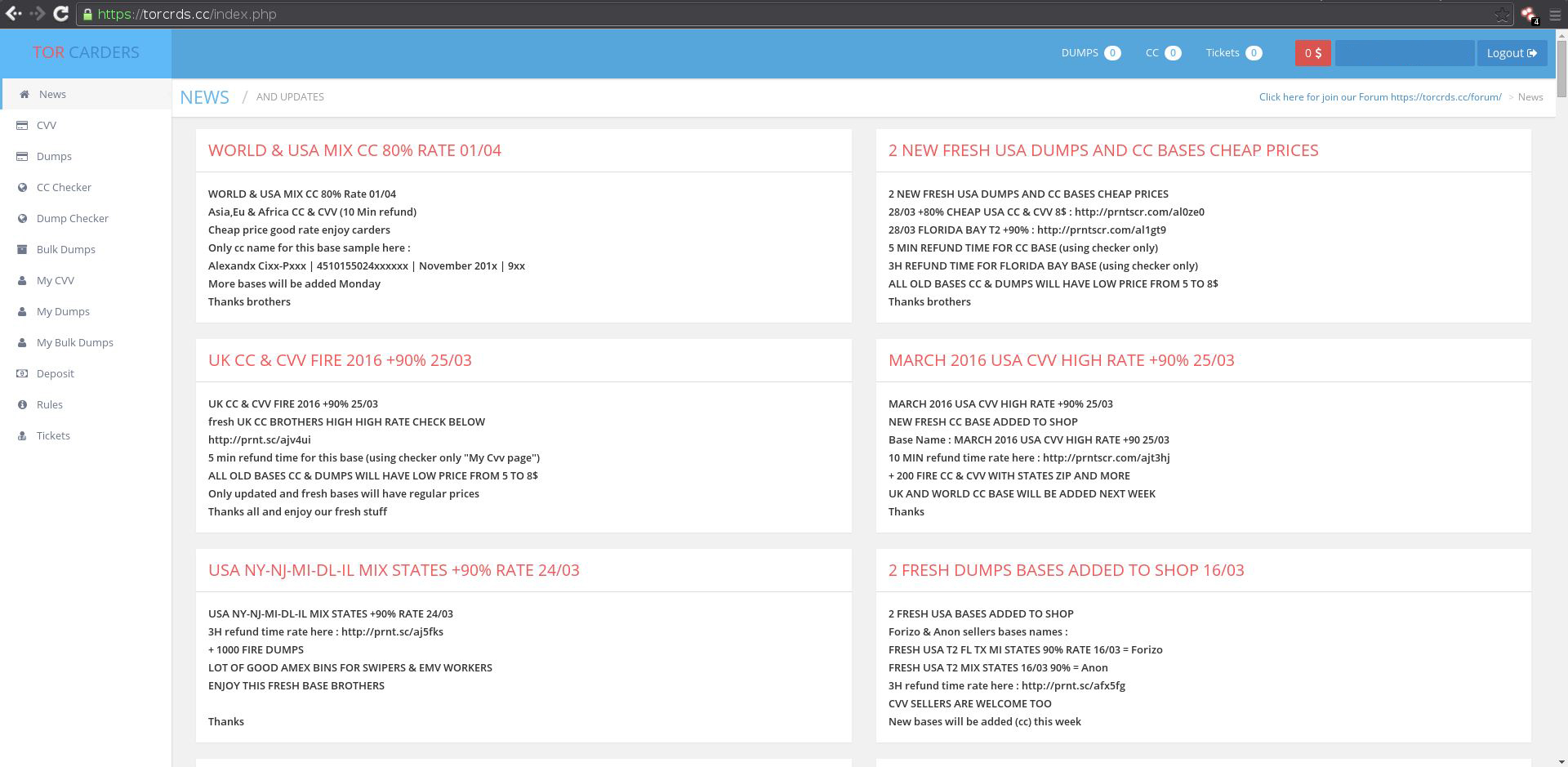

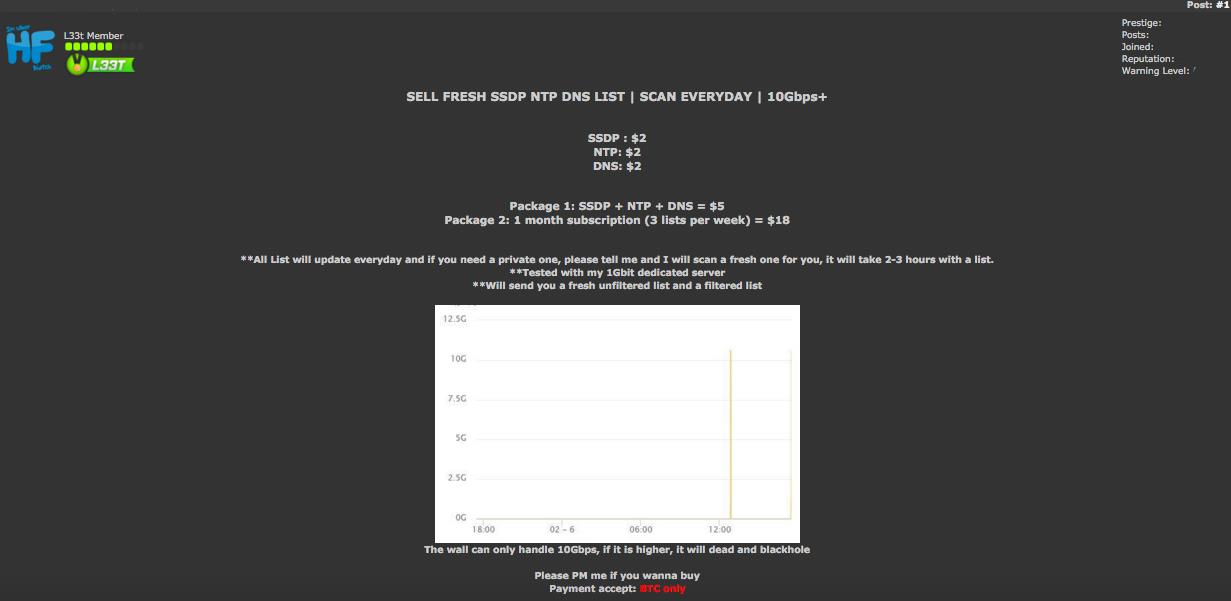

Te rynki nie są dokładnie specjalne lub unikalne, ale zyskały na popularności po tym, jak Silk Roads został zdjęty. Niektóre rynki można znaleźć zarówno w Darknecie, jak i w Clearnecie. Strony takie jak 0day dzisiaj, hack fora, TorCrds, Hell i inne sprzedają podobne elementy znalezione na Darknet i prawie zawsze do czynienia w bitcoin, jak również. Można również normalnie znaleźć niektóre z tych samych usług dostępnych w Darknet na wielu forach hakerskich, jak również.

Fora hakerskie

- V3rmillion

- Raid Forums

- GreySec

- RealForums

- Evilzone

Figura: Torcrds.cc, strona sprzedająca skradzione karty kredytowe na Clearnet

Rysunek: Użytkownicy HackForums sprzedający listę SSDP NTP i DNS dla wzmocnionych ataków

Większość sprzedawców zazwyczaj handluje Bitcoinem lub innymi rodzajami kryptowalut. Na wielu stronach sprzedawcy muszą zapłacić jakąś formę obligacji, aby móc sprzedawać przedmioty lub usługi na stronie. Te obligacje mogą kosztować w dowolnym miejscu od .1 do 1 BTC. Niektóre z tych witryn są również zamknięte dla publiczności i wymagają skierowania, aby dołączyć do rynku.

Najnowsze rynki w tym roku obejmują LEO Market, TheDetoxMarket i Apple Market. W zeszłym roku było około tuzina nowych miejsc, które wyskoczyły. Niektóre z tych stron nie utrzymują się długo w Darknecie, ponieważ często są hakowane lub wyłączane przez konkurencję. Wzrost rynku ataków i wykorzystanie anonimowej sieci, takiej jak Darknet, będzie nadal rosnąć w ciągu najbliższych kilku lat, ponieważ poziom wejścia dla hakerów wciąż się obniża.

W następnym blogu będę mówił o tym, co atakujący może kupić na podziemnych rynkach i jakie są stawki za rzeczy takie jak DDoS, Ransomware i inne. Przyjrzymy się niektórym narzędziom i usługom, które są dostępne dla potencjalnych atakujących, oraz temu, jak działają transakcje na rynku.

Ściągnij podręcznik DDoS firmy Radware, aby uzyskać porady ekspertów, narzędzia i wskazówki pomocne w wykrywaniu i powstrzymywaniu ataków DDoS.

Ściągnij teraz

.